Experience Service auf Windows installieren

Das Experience Service Installationsprogramm für Windows Server 2016 kann im win32 Ausführungsmodus mit einer grafischen Benutzeroberfläche ausgeführt werden.

Führen Sie die folgenden Schritte aus, um Experience Service auf einem Windows-Betriebssystem zu installieren:

|

|

Wenn Sie planen, SSO als Ihre Authentifizierungsmethode zu verwenden, sollten Sie Vorbereitung für Single Sign-On (SSO) vergleichen und sicherstellen, dass Sie alle Voraussetzungen erfüllt haben, bevor Sie mit der Installation fortfahren.

|

1. Doppelklicken Sie auf die .exe-Datei, die Sie auf der Seite PTC Software-Download heruntergeladen haben. Beispiel: es-9.2.0-b643.472-windows-installer.exe.

2. Wählen Sie die bevorzugte Sprache im Fenster Sprachauswahl aus, und klicken Sie auf OK.

3. Klicken Sie im Fenster Setup - Experience Service auf Weiter.

4. Wählen Sie Ich stimme der Vereinbarung zu aus, und klicken Sie auf Weiter.

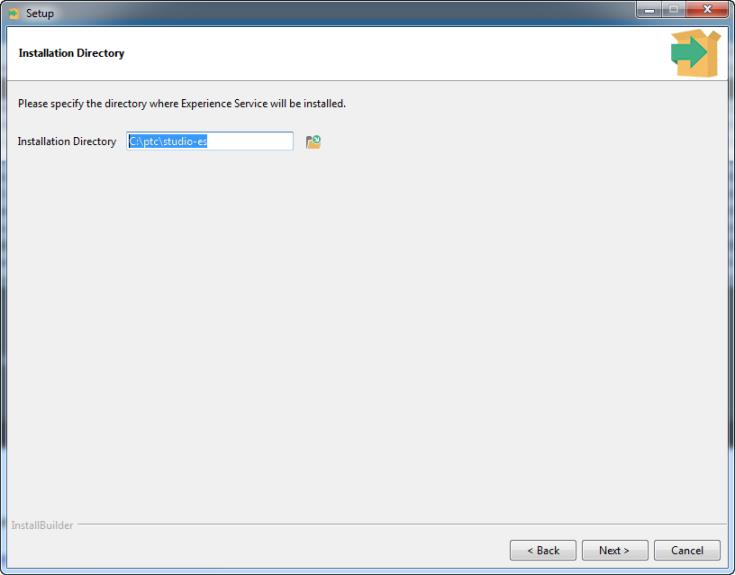

5. Akzeptieren Sie im Fenster Installationsverzeichnis das Standardverzeichnis, oder navigieren Sie zu einem anderen, leeren Verzeichnis. Klicken Sie auf Weiter.

6. Geben Sie den Port ein, und wählen Sie den Datenbanktyp im Fenster Experience Service Konfiguration. Klicken Sie auf Weiter.

7. Bei der Auswahl von SQLite als Datenbanktyp wird das Fenster SQLite Database angezeigt. Geben Sie sowohl das Verzeichnis als auch den Dateinamen für die Datenbankdatei ein.

|

|

Sie können keine Datei auswählen, die bereits vorhanden ist.

|

Bei der Auswahl von PostgreSQL als Datenbanktyp wird das Fenster Datenbankkonfiguration angezeigt. Geben Sie die folgenden PostgreSQL-Verbindungsinformationen ein:

◦ Datenbank-Hostname

◦ Datenbank-Port

◦ Datenbankname

◦ Datenbank-Benutzername

◦ Datenbank-Passwort

◦ PostgreSQL-Server erfordert TLS – gibt an, dass der PostgreSQL-Server TLS für Verbindungen verwendet

|

|

Wenn Sie dieselbe PostgreSQL-Instanz verwenden, die vom ThingWorx Server verwendet wird, müssen sich der Datenbankname und der Anmeldungs-/Benutzername, die der Experience Service verwendet, vom Datenbanknamen und Anmeldungs-/Benutzername unterscheiden, die der ThingWorx Server verwendet.

|

Weitere Informationen finden Sie im Abschnitt "Datenbank" unter Konfigurationsparameter.

Klicken Sie auf Weiter.

8. Aktivieren Sie im Fenster TLS-Konfiguration das Kontrollkästchen HTTPS verwenden (TLS), um die Verwendung des sicheren HTTPS-Protokolls durch den Experience Service zu konfigurieren. Aktivieren Sie das Kontrollkästchen HTTP verwenden (kein TLS), um das unsichere HTTP-Protokoll zu verwenden. Klicken Sie auf Weiter.

|

|

Fahren Sie mit Schritt 11 fort, wenn Sie HTTP verwenden (kein TLS) ausgewählt haben.

|

9. Wählen Sie bei Auswahl von HTTPS verwenden (TLS) eine der folgenden Optionen für den kodierten Schlüssel und Zertifikattyp aus:

◦ PEM

◦ PCKS12 (PFX)

Klicken Sie auf Weiter.

10. Geben Sie die folgenden Informationen ein, abhängig davon, welchen kodierten Schlüssel und Zertifikattyp Sie ausgewählt haben:

|

PEM

|

PCKS12 (PFX)

|

||||||

|---|---|---|---|---|---|---|---|

|

• Privater PEM-Schlüssel – Der Pfad zur Datei, die den privaten Schlüssel enthält

.

• Verschlüsselt – Wählen Sie dieses Kontrollkästchen aus, wenn Sie den privaten Schlüssel verschlüsseln möchten und geben Sie die Passphrase ein.

• Öffentliches PEM-Zertifikat – Der Pfad zur Datei, die das öffentliche Zertifikat enthält

• CA-Zertifikatbündel des PEM-Zwischenzertifikats (optional) – Der Pfad zum Zertifikatbündel, das die Zertifikate für die Zwischenzertifizierungsstellen enthält (optional)

|

• Archivdatei PCKS12 (PFX) – Der Pfad zur Archivdatei

• Verschlüsselt – Wählen Sie dieses Kontrollkästchen aus, wenn Sie den privaten Schlüssel verschlüsseln möchten und geben Sie die Passphrase ein.

|

Weitere Informationen finden Sie im Abschnitt "SSL- und TLS-Zertifikate" unter Konfigurationsparameter und Transport Layer Security (TLS)-Zertifikate. Klicken Sie auf Weiter.

11. Geben Sie im Fenster Datenspeicher die folgenden Informationen ein, um zu konfigurieren, wo die Experience Service Daten gespeichert werden:

◦ Projektspeicher – Der Pfad zum Verzeichnis, wo Projektinhalte gespeichert werden.

◦ Darstellungsspeicher – Der Pfad zum Verzeichnis, wo die Darstellung von Repository-Inhalten gespeichert wird.

◦ Upgrade-Speicher – Der Pfad zum Verzeichnis, wo die "Erfolgsdatei" für Migratoren gespeichert werden.

|

|

Stellen Sie bei der Bereitstellung des Experience Service in einem Cluster sicher, dass alle im Cluster ausgeführten Instanzen auf die Datenspeicherverzeichnisse zugreifen können.

|

Weitere Informationen finden Sie im Abschnitt "Inhaltsspeicher" unter Konfigurationsparameter.

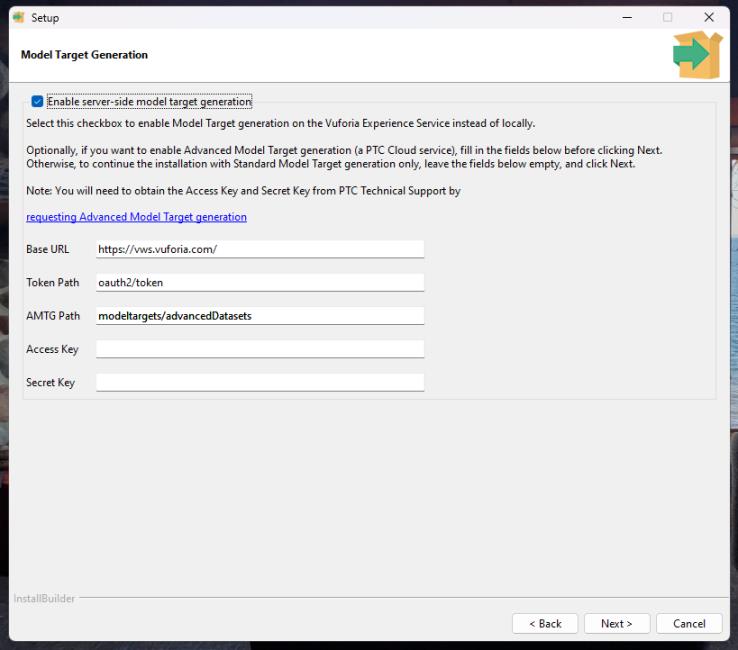

12. Wählen Sie im Dialogfenster Modellziel-Generierung das Kontrollkästchen Serverseitige Modellziel-Generierung aktivieren aus, wenn die Generierung standardmäßiger oder erweiterter Modellziele aktiviert werden soll. Weitere Informationen finden Sie unter Zielgenerierung. An dieser Stelle können Sie mit der Installation fortfahren, ohne die nachfolgend aufgeführten Felder auszufüllen, wenn die Generierung erweiterter Modellziele nicht aktiviert werden soll.

Sollten Sie die Generierung erweiterter Modellziele aktivieren wollen, so müssen Sie die entsprechenden Felder ausfüllen, nachdem Sie das Kontrollkästchen Serverseitige Modellziel-Generierung aktivieren ausgewählt haben:

|

Feld

|

Beschreibung

|

|---|---|

|

Basis-URL

|

URL für den Modellziel-Dienst Dieses Feld wird automatisch für Sie gefüllt. Der Wert ist:

https://vws.vuforia.com

|

|

Token-Pfad

|

HTTP-Anforderungs-Pfad für OAuth2-Authentifizierung. Dieses Feld wird automatisch für Sie gefüllt. Der Wert ist:

oauth2/token

|

|

Pfad für die Generierung erweiterter Modellziele

|

HTTP-Anforderungs-Pfad für die Generierung erweiterter Modellziele. Dieses Feld wird automatisch für Sie gefüllt. Der Wert ist:

modeltargets/advancedDatasets

|

|

Zugriffsschlüssel

|

Sie erhalten diesen Wert vom technischen Support von PTC. Weitere Informationen finden Sie unter Informationen anfordern, um die Generierung erweiterter Modellziele zu aktivieren.

|

|

Geheimer Schlüssel

|

Sie erhalten diesen Wert vom technischen Support von PTC. Weitere Informationen finden Sie unter Informationen anfordern, um die Generierung erweiterter Modellziele zu aktivieren.

|

Klicken Sie auf Weiter.

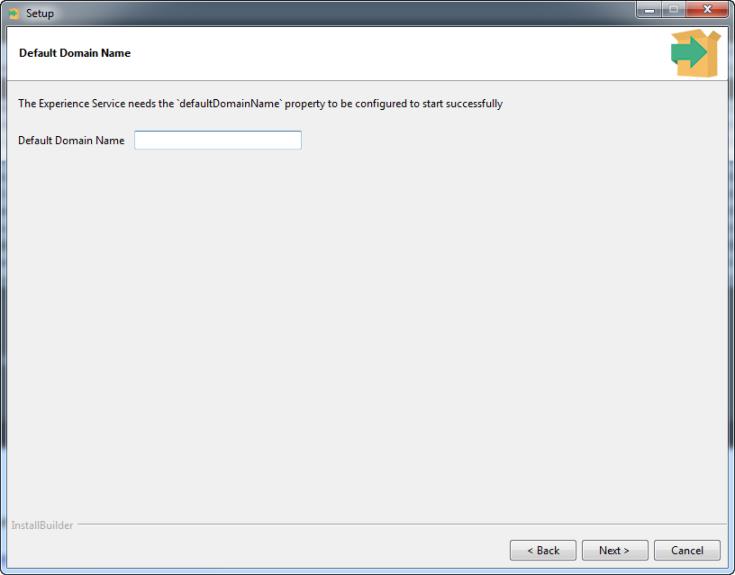

13. Geben Sie einen Wert für die Option Standard-Domänenname ein, und klicken Sie Weiter. Wenn Sie nicht sicher sind, was Sie als Standard-Domänennamen eingeben sollen, lesen Sie den Abschnitt "Domänenname" in Konfigurationsparameter.

14. Das Fenster Projektzugriff wird angezeigt. Wählen Sie das Kontrollkästchen Veröffentlichung von Projekten mit öffentlichem Zugriff deaktivieren aus, wenn Sie verhindern möchten, dass Vuforia Studio Autoren Projekte veröffentlichen, bei denen der Zugriff auf Öffentlich festgelegt ist.

15. Das Fenster Projekt für Offlineansicht herunterladen wird angezeigt. Wenn Sie verhindern möchten, dass Vuforia Studio Autoren bei aktivierter Einstellung Herunterladen für Offlineansicht zulassen Projekte veröffentlichen können, so müssen Sie das Kontrollkästchen Veröffentlichung von Projekten, die für die Offlineansicht heruntergeladen werden können, deaktivieren auswählen.

16. Wählen Sie im Fenster Authentifizierung eine der folgenden Optionen aus:

◦ Standardauthentifizierung

◦ Einmaliges Anmelden (OpenID Connect)

|

|

Schritt 17 muss nicht ausgeführt werden, wenn Sie Standardauthentifizierung ausgewählt haben.

|

17. Geben Sie die folgenden Informationen ein, wenn Sie Einmaliges Anmelden (OpenID Connect) ausgewählt haben:

|

Feld

|

Beschreibung

|

||

|---|---|---|---|

|

OpenID Provider für einmaliges Anmelden auswählen

|

Wählen Sie je nach Anbieter eine der folgenden Optionen aus:

• Entra ID

• OKTA

|

||

|

Aussteller-URL

|

Legen Sie diesen Wert auf den Parameter <as-base-url> fest, der in SSO-Konfigurationsparameter angegeben ist.

|

||

|

Client-ID

|

Legen Sie diesen Wert auf den Parameter <es-client-id> fest, der in SSO-Konfigurationsparameter angegeben ist.

Wählen Sie einen eindeutigen Wert aus, der als Client-ID für den Experience Service verwendet werden soll. Beispiel: studio-es.

|

||

|

Geheimer Clientschlüssel

|

Legen Sie diesen Wert auf den Parameter <es-client-secret> fest, der in SSO-Konfigurationsparameter angegeben ist.

Bei der Konfiguration des Experience Service Client, gibt PingFederate Ihnen die Möglichkeit, ein Client-Verschlüsselungswort zu generieren. Wenn Sie sich dafür entscheiden, ein Client-Verschlüsselungswort zu generieren, sollten Sie sich den generierten Wert notieren, da er zum Abschließen weiterer Installations- und Konfigurationsschritte benötigt wird. Alternativ können Sie ein eigenes Client-Verschlüsselungswort auswählen. In diesem Fall sollten Sie sicherstellen, dass es sich bei dem Client-Verschlüsselungswort um ein starkes Passwort handelt, das nicht einfach zu erraten ist.

|

||

|

Umleitungs-URL

|

Legen Sie diesen Wert auf den Parameter <es-redirect-uri> fest, der in SSO-Konfigurationsparameter angegeben ist.

|

||

|

ES-Umfang

|

Legen Sie den ES-Umfang auf den in SSO-Konfigurationsparameter identifizierten Parameter <es-scope> fest, wenn Sie PingFederate als Ihren OAuth-Anbieter verwenden. Legen Sie den ES-Umfang auf api://<applicationId>/THINGWORX" fest, wenn Sie Entra ID als Ihren OAuth-Anbieter verwenden.

|

||

|

Externer Umfang

|

Standardmäßig ist dieser Wert auf THINGWORX festgelegt.

Wenn Sie Entra ID als OpenID-Provider verwenden, müssen Sie den folgenden zusätzlichen Bereich hinzufügen:

"offline_access openid api://<applicationId>/THINGWORX"

|

||

|

ThingWorx Zugriff

|

Wählen Sie eine der folgenden Optionen aus:

• Anwendungsschlüssel verwenden – Wählen Sie diese Option aus, um Anwendungsschlüssel in ThingWorx zu verwenden.

• Anmeldeinformationen verwenden – Wählen Sie diese Option aus, um ein Konto in Ihrem IdP zu verwenden.

Weitere Informationen finden Sie unter ThingWorx Authentifizierung.

|

||

|

Benutzername

|

Legen Sie den Benutzernamen auf denselben Wert wie das Attribut sub in der OpenID Connect-Richtlinie fest, wenn Sie PingFederate als Ihren OAuth-Anbieter verwenden. Legen Sie den Benutzernamen auf denselben Wert wie das Attribut "claims" in der OpenID Connect-Richtlinie fest, wenn Sie Entra ID als Ihren OAuth-Anbieter verwenden.

|

||

|

Timeout (Minuten)

|

Wenn der Experience Service unter Verwendung von OpenID Connect authentifiziert wurde, wird für den Benutzer, der den Server authentifiziert hat, eine Sitzung erstellt. Diese Eigenschaft gibt an, wie viel Zeit (in Minuten) verstreichen muss, bevor die Sitzung ungültig ist und sich der Benutzer erneut anmelden muss.

|

||

|

Client-ID (Studio Client)

|

Geben Sie den Namen der Studio Client-ID ein. Der Standardwert für dieses Feld ist PTC_Studio_Client_ID. Wurde jedoch eine andere Konfiguration vorgenommen, so muss diese hier angegeben werden.

|

18. Das Fenster ThingWorx Server wird angezeigt. Geben Sie die entsprechenden Informationen ein, und klicken Sie anschließend auf Weiter.

|

Feld oder Einstellung

|

Beschreibung

|

|---|---|

|

ThingWorx Server URL

|

Dies ist ein Pflichtfeld.

Geben Sie die URL der ThingWorx Instanz in das Feld ThingWorx Server URL ein. Beispiel: https://twx.example.com:8443/Thingworx.

|

|

Öffentlichen Zugriff auf ThingWorx Server konfigurieren

|

Aktivieren Sie dieses Kontrollkästchen, damit öffentliche Erlebnisse auf ThingWorx Daten zugreifen können.

Weitere Informationen zu öffentlichen Erlebnissen und zum Konfigurieren des öffentlichen Zugriffs auf ThingWorx finden Sie unter Öffentlichen Zugriff auf ThingWorx konfigurieren.

|

|

Administratoranmeldeinformationen für ThingWorx Server

|

• Standardauthentifizierung – Geben Sie den Benutzernamen und das Passwort für ein Konto mit Administratorrechten für Ihren ThingWorx Server an. Diese Anmeldeinformationen werden verwendet, um den Zugriff auf den ThingWorx Server zu konfigurieren, der vom Experience Service benötigt wird.

• Einmaliges Anmelden (OpenID Connect) – Geben Sie das in OAuth-Zugriffstoken für den ThingWorx Administrator unter Verwendung von Postman erwerben erworbene Zugriffs-Token an.

Weitere Informationen finden Sie unter Zugriff auf ThingWorx Gruppenmitgliedschaften konfigurieren und Öffentlichen Zugriff auf ThingWorx konfigurieren.

|

19. Klicken Sie im Fenster Bereit zur Installation auf Weiter.

Schritte nach der Installation (nur Single Sign-On)

Informationen zu Schritten nach der Installation für Single Sign-On-Authentifizierung finden Sie unter Schritte nach der Installation für Single Sign-On.

Unbeaufsichtigter Modus

Um das Installationsprogramm im unbeaufsichtigten Modus unter Windows auszuführen, verwenden Sie den folgenden Startbefehl:

start /W <name of installer file>.exe --mode unattended --optionfile install.options

Die für die Optionen angegebenen Werte werden mit derselben Logik validiert, die auch für die Validierung manuell eingegebener Werte verwendet wird. Weitere Informationen zu Optionen, die angegeben werden können, wenn das Installationsprogramm im unbeaufsichtigten Modus ausgeführt wird, finden Sie unter Unbeaufsichtigter Modus. Ist kein Wert angegeben, wird der Standardwert verwendet. Ist kein Wert angegeben, wird der Standardwert verwendet.