Benutzer in Active Directory verwalten

Sie können Benutzer und Benutzergruppen in ThingWorx verwalten, wenn die Benutzer bereits im Microsoft Active Directory-Verzeichnisdienst (AD) vorhanden sind. ThingWorx ermöglicht das Zuordnen von Active Directory-Benutzergruppen zu ThingWorx Benutzergruppen. Benutzerbereitstellungsoptionen ermöglichen das Erstellen, Ändern oder Löschen von Benutzern. Berechtigungen werden in ThingWorx für jede Benutzergruppe verwaltet.

|

|

Active Directory-Funktionen sind standardmäßig nicht in ThingWorx aktiviert. Ein ThingWorx Administratorbenutzer muss Active Directory aktivieren, bevor es für die Authentifizierung in ThingWorx verwendet werden kann.

|

Um den Einstieg zu erleichtern, konfigurieren Sie ThingWorx, um Active Directory zu verwenden, die Verbindung einzurichten und die Konnektivität zu testen. Sehen Sie sich die folgenden Abschnitte in diesem Thema an:

Erste Schritte

Erstellen Sie zunächst einen neuen Verzeichnisdienst in ThingWorx, indem Sie eine XML-Datei mit Entitäten in ThingWorx importieren. Nachdem die Datei importiert wurde, können Sie den Verzeichnisdienst in ThingWorx konfigurieren. Befolgen Sie die Regeln unten, wenn Sie mit der XML-Datei arbeiten:

• Die XML-Datei muss einen oder mehr Verzeichnisdienste enthalten, die die Java-Klasse com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService als Attribut className eines DirectoryService-Elements verwenden.

• Für jedes DirectoryService-Element muss ein eindeutiger Wert für name bereitgestellt werden.

• Der name-Wert muss ferner für alle Verzeichnisdienste eindeutig sein, die in der ThingWorx Laufzeit vorhanden sind.

• Das Attribut priority sollte eine eindeutige Prioritätsreihenfolgennummer zur Authentifizierung aufweisen. Außerdem sollte jedem Verzeichnisdienst in der Datei sowie in der ThingWorx Laufzeit eine eindeutige Prioritätsreihenfolge hinzugefügt werden. Diese Prioritätsreihenfolge entspricht der Reihenfolge, in der ThingWorx beim Validieren der Anmeldeinformationen den Verzeichnisdienst konsultieren sollte.

|

|

Verzeichnisdienste arbeiten für die Authentifizierung in einer verknüpften Prioritätsreihenfolge. Wenn ein Verzeichnisdienst mit der niedrigsten Prioritätseinstellung 1 eine Benutzerauthentifizierung nicht validieren kann, versucht die Kette, den Benutzer anhand des Verzeichnisdienstes in der Kette mit der nächsthöheren Priorität zu validieren.

|

Informationen zur Verwendung dieser Regeln finden Sie in den folgenden Beispielen:

Wenn Sie bereit sind, importieren Sie die XML-Datei für Ihren Active Directory-Server in ThingWorx. Informationen zu Problemen beim Import finden Sie in den folgenden Abschnitten zur Problembehandlung:

• Entitätsimport mit Fehler wegen nicht durchführbarer Konvertierung fehlgeschlagen Wenn der Import einer Entität fehlschlägt und eine Unable to convert Meldung in das Anwendungsprotokoll geschrieben wird

• Importvalidierung schlägt fehl, aber Import wird erfolgreich durchgeführt Wenn die Importvalidierung aufgrund eines fehlenden erforderlichen Felds oder einer ungültigen Konfiguration fehlschlägt, aber die Entität importiert und deaktiviert ist

Konfiguration für Verzeichnisdienste

Nachdem Sie eine XML-Datei für einen Active Directory-Verzeichnisdienst importiert haben, müssen Sie sie konfigurieren. So rufen Sie die Konfigurationsseite in ThingWorx Composer auf:

1. Erweitern Sie im Navigationsbereich Durchsuchen den Eintrag Sicherheit, und wählen Sie Verzeichnisdienste aus.

2. Klicken Sie auf der Seite "Verzeichnisdienste" auf den Namen des Active Directory-Verzeichnisdiensts. Die Seite Allgemeine Informationen zum Verzeichnisdienst wird angezeigt.

3. Wählen Sie das Kontrollkästchen Aktiviert aus, um diesen Verzeichnisdienst zu aktivieren, und klicken Sie auf Speichern.

4. Wählen Sie Konfiguration aus, um die Konfigurationsseite anzuzeigen. Sie können den Verzeichnisdienst jetzt konfigurieren.

|

|

Alle in diesem Abschnitt und den folgenden Abschnitten beschriebenen Konfigurationsoptionen werden auf der Konfigurationsseite der Verzeichnisdienst-Entität angezeigt. Hilfe zu Fehlermeldungen bei der Konfiguration finden Sie unter Fehlermeldungen zur Konfiguration.

|

Die Validierung der Anmeldeinformationen für Benutzereingaben während der Anmeldung bei ThingWorx wird durch Suchen des Benutzerobjekts und -passworts für dieses Objekt in der User Base Distinguished Name-Konfigurationstabellen-Einstellung durchgeführt. Es gibt zwei Orte, um eine Domäne für eine Active Directory-Entität anzugeben, und sie können vollständig unabhängig voneinander sein. Der Domain Distinguished Name wird während einer Gruppensuche verwendet. Wenn Sie die Gruppenzuordnungsfunktionalität nutzen, verifizieren Sie, dass alle Gruppen, in denen sich Benutzer befinden, unter den angegebenen Domain Distinguished Name-Wert fallen. Der User Base Distinguished Name ist der Speicherort, der während einer Suche eines Benutzerobjekts in Active Directory mit dem Benutzernamen und Passwort verwendet wird, das während der ThingWorx Anmeldung vergeben wurde.

|

|

Wenn Sie mehrere Verzeichnisdienst-Objekte konfigurieren, stellen Sie sicher, dass sich die Benutzersuchdatenbanken in der Active Directory-Struktur nicht überlappen.

|

Verbindungseinstellungen

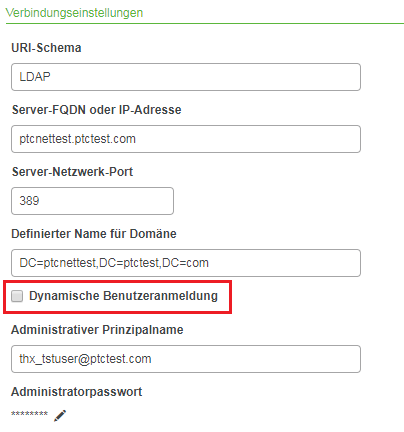

Die Verbindungseinstellungen der Active Directory-Konfiguration umfassen die Option Dynamische Benutzeranmeldung. So sieht die Seite aus:

Die folgende Tabelle enthält eine Beschreibung der Verbindungseinstellungen für einen Verzeichnisdienst. Alle Felder für Verbindungseinstellungen sind Pflichtfelder.

Name | Beschreibung | XML-Attributname | Standardwert | Beispiel des Werts |

|---|---|---|---|---|

URI-Schema | Zeichenfolge, die das zugeordnete Protokoll angibt, das bei der Kommunikation mit dem Active Directory-Server verwendet wird. | protocol | LDAP | LDAP |

Server-FQDN oder IP-Adresse | Servername/-adresse für Verzeichnisabfragen. | Server | localhost | localhost, domainserver.acme.com, 127.0.0.1 |

Server-Netzwerk-Port | Port des Servers für Verzeichnisabfragen. | port | 389 | 389, 369, 10389 |

Definierter Name für Domäne | Der definierte Name des Verzeichnisses der obersten Ebene, das während einer Benutzergruppensuche verwendet wird. | domain | N/A | DC=test, DC=acme, DC=com |

Dynamische Benutzeranmeldung | Bestimmt, ob die dynamische Benutzeranmeldung aktiviert ist. Die entsprechenden Informationen finden Sie im nächsten Abschnitt. | dynamicUserLogin | Das Kontrollkästchen ist leer (deaktiviert). | Das Kontrollkästchen ist aktiviert. |

Administrativer Prinzipalname | Name des Benutzers mit administrativem Lesezugriff auf das angegebene Domänenobjekt. Der Wert dieses Namens ist abhängig von User Id Attribute, angegeben in der Konfigurationstabelle "Schemazuordnungen". | adminPrincipal | N/A | AcmeAdmin |

Administratorpasswort | Passwort für den administrativen Prinzipalnamen, angegeben in der Konfigurationstabelle "Verbindungseinstellungen". | adminPassword | N/A | AcmePassword |

Active Directory-Konnektivität testen

Im Abschnitt Verbindungseinstellungen der Verzeichnisdienst-Konfigurationsseite können Sie mithilfe der Schaltfläche Verifizieren unter Testverbindung die Verbindung zum Active Directory-Server basierend auf der aktuellen Konfiguration testen. Die folgenden Felder aus dem Abschnitt Verbindungseinstellungen der Konfiguration werden zum Testen der Active Directory-Verbindung verwendet:

• URI-Schema

• Server-FQDN oder IP-Adresse

• Server-Netzwerk-Port

• Administrativer Prinzipalname

• Administratorpasswort

Die Schaltfläche Verifizieren startet den Dienst TestConnection, der die folgenden Parameter akzeptiert:

Parameter | Basistyp | Beschreibung |

|---|---|---|

userName | STRING | Der Name des Benutzers in Active Directory. |

password | STRING | Das verschlüsselte Passwort des Active Directory-Benutzers. |

protocol | STRING | Das verwendete Schema (entweder LDAP oder LDAPS). |

server | STRING | Der Host oder die IP-Adresse der Active Directory-Instanz. |

port | INTEGER | Der Port der Active Directory-Instanz. |

Die Ergebnisse des Verbindungstests werden in result zurückgegeben; dabei handelt es sich um eine INFOTABLE mit den folgenden Informationen:

• status – (Boolean) Gibt an, ob eine erfolgreiche Verbindung zum Active Directory besteht.

• message – (String) Meldung, die nützliche Informationen für den Grund des Testfehlers bereitstellt.

Wenn Dynamische Benutzeranmeldung aktiviert ist, werden "Administrativer Prinzipalname" und "Administratorpasswort" nicht verwendet, und die Schaltfläche Verifizieren ist ausgeblendet. |