Gestion des utilisateurs dans l'Active Directory

Vous pouvez gérer les utilisateurs et groupes d'utilisateurs dans ThingWorx s'ils existent déjà dans le service d'annuaire Microsoft Active Directory. ThingWorx permet le mappage des groupes d'utilisateurs de l'Active Directory avec les groupes d'utilisateurs de ThingWorx. Les options d'approvisionnement utilisateur permettent aux utilisateurs d'être créés, modifiés ou supprimés. Les permissions sont contrôlées dans ThingWorx pour chaque groupe d'utilisateurs.

|

|

La fonction Active Directory n'est pas activée par défaut dans ThingWorx. Un utilisateur administrateur de ThingWorx doit activer Active Directory avant qu'il puisse servir à authentifier les accès dans ThingWorx.

|

Pour vous aider à démarrer, à configurer ThingWorx afin d'utiliser Active Directory, à configurer la connexion et à tester la connectivité, reportez-vous aux sections suivantes de cette rubrique :

Mise en route

Pour commencer, créez un service d'annuaire dans ThingWorx en y important un fichier XML d'entités. Une fois le fichier importé, vous pouvez configurer le service d'annuaire dans ThingWorx. Lorsque vous utilisez le fichier XML, respectez les règles suivantes :

• Le fichier XML doit contenir un ou plusieurs services d'annuaire utilisant la classe Java com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService comme classNameattribut d'un élément DirectoryService.

• Pour chaque élément DirectoryService, une valeur unique du name doit être fournie.

• La valeur name doit également être unique entre tous les services d'annuaire qui existent dans le cadre de l'exécution de ThingWorx.

• L'attribut priority doit posséder un numéro unique d'ordre de priorité pour l'authentification. En outre, un ordre de priorité unique doit être ajouté à chaque service d'annuaire dans le fichier, ainsi que dans le runtime ThingWorx. Cet ordre de priorité correspond à l'ordre dans lequel ThingWorx doit consulter le service d'annuaire lors de la validation des informations d'identification.

|

|

Les services d'annuaire fonctionnent selon un ordre de priorité lié aux fins de l'authentification. Si un service d'annuaire avec la plus faible valeur de priorité (1 dans ce cas) ne parvient pas à valider l'authentification d'un utilisateur, la chaîne tente de valider l'utilisateur par rapport au service d'annuaire de la chaîne avec la prochaine priorité la plus élevée.

|

Pour utiliser ces règles, reportez-vous aux exemples suivants :

Lorsque vous êtes prêt, importez le fichier XML de votre serveur Active Directory dans ThingWorx. Pour les problèmes liés à l'importation, reportez-vous à l'une des sections de dépannage suivantes :

• Echec de l'importation d'une entité avec un message d'erreur de conversion impossible si l'importation d'une entité échoue et qu'un message Unable to convert est consigné dans le journal de l'application.

• Echec de la validation de l'importation, réussite de l'importation si la validation de l'importation échoue en raison d'un champ obligatoire manquant ou d'une configuration incorrecte, mais que l'entité est importée et désactivée.

Configuration pour les services d'annuaire

Une fois que vous avez importé un fichier XML pour un service d'annuaire Active Directory, vous devez le configurer. Pour accéder à la page de configuration dans ThingWorx Composer :

1. Dans le panneau de navigation Parcourir, développez Sécurité, puis sélectionnez Services d'annuaire.

2. Sur la page Services d'annuaire, cliquez sur le nom du service d'annuaire Active Directory. La page Informations générales du service d'annuaire s'affiche.

3. Cochez la case Activé pour activer ce service d'annuaire, puis cliquez sur Enregistrer.

4. Sélectionnez Configuration pour afficher la page de configuration. Vous êtes dès lors prêt à configurer le service d'annuaire.

|

|

Les options de configuration décrites dans cette section et les sections qui suivent sont toutes accessibles sur la page de configuration de l'entité Service d'annuaire. Pour obtenir de l'aide concernant les messages d'erreur de configuration, consultez la section Messages d'erreur de configuration.

|

Les informations d'identification saisies par l'utilisateur lors de la connexion à ThingWorx sont validées par consultation de l'objet utilisateur et du mot de passe associé dans les paramètres de la table de configuration User Base Distinguished Name. Deux paramètres, complètement indépendants l'un de l'autre, vous permettent de spécifier un domaine sur une entité Active Directory. Domain Distinguished Name est utilisé lors de la consultation de groupes. Par conséquent, si vous utilisez la fonctionnalité de mappage de groupes, vérifiez que tous les groupes auxquels appartiennent les utilisateurs sont conformes à la valeur Domain Distinguished Name spécifiée. User Base Distinguished Name est utilisé pour comparer l'objet utilisateur dans Active Directory avec le nom d'utilisateur et le mot de passe indiqués lors de la connexion à ThingWorx.

|

|

Lors de la configuration de plusieurs objets de services d'annuaire, évitez de faire chevaucher les bases de recherche de l'utilisateur dans votre structure Active Directory.

|

Paramètres de connexion

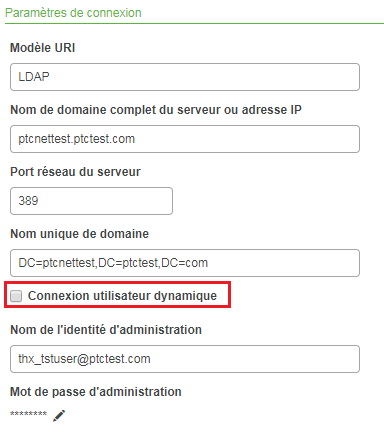

Les paramètres de connexion de la configuration Active Directory incluent l'option Connexion utilisateur dynamique. Voici la page :

La table suivante décrit les Paramètres de connexion d'un service d'annuaire. Tous les champs des paramètres de connexion sont obligatoires.

Nom | Description | Nom d'attribut XML | Valeur par défaut | Exemple de valeur |

|---|---|---|---|---|

Modèle URI | Chaîne qui spécifie le protocole associé qui est utilisé dans les communications vers le serveur Active Directory. | protocole | LDAP | LDAP |

Nom de domaine complet du serveur ou adresse IP | Le nom/adresse du serveur visé(e) pour les requêtes portant sur l'annuaire. | Serveur | localhost | localhost, domainserver.acme.com, 127.0.0.1 |

Port réseau du serveur | Port du serveur visé pour les requêtes portant sur l'annuaire. | port | 389 | 389, 369, 10389 |

Nom unique de domaine | Nom global autorisé du répertoire de niveau supérieur utilisé lors d'une consultation d'un groupe d'utilisateurs. | domain | n/a | DC=test, DC=acme, DC=com |

Connexion utilisateur dynamique | Détermine si la connexion utilisateur dynamique est activée. Consultez la section suivante pour plus de détails. | dynamicUserLogin | Case décochée (paramètre désactivé). | Case cochée. |

Nom de l'identité d'administration | Nom de l'utilisateur qui possède un accès administrateur en lecture à l'objet domaine spécifié. La valeur de ce nom dépend de la valeur User Id Attribute spécifiée dans la table de configuration des mappages de schémas. | adminPrincipal | n/a | AcmeAdmin |

Mot de passe d'administration | Mot de passe associé au nom de l'identité d'administration spécifié dans la table de configuration des paramètres de connexion. | adminPassword | n/a | AcmePassword |

Test de la connectivité Active Directory

Dans la section Paramètres de connexion de la page de configuration du service d'annuaire, le bouton Vérifier sous Connexion test vous permet de tester la connexion au serveur Active Directory sur la base de la configuration actuelle. Les champs suivants de la section Paramètres de connexion de la configuration sont utilisés pour tester la connexion Active Directory :

• Modèle URI

• Nom de domaine complet du serveur ou adresse IP

• Port réseau du serveur

• Nom de l'identité d'administration

• Mot de passe d'administration

Le bouton Vérifier démarre le service TestConnection, qui prend les paramètres suivants :

Paramètre | Type de base | Description |

|---|---|---|

userName | STRING | Nom de l'utilisateur dans l'Active Directory. |

password | STRING | Mot de passe chiffré de l'utilisateur Active Directory. |

protocol | STRING | Schéma utilisé (LDAP ou LDAPS). |

server | STRING | Hôte ou adresse IP de l'instance Active Directory. |

port | INTEGER | Port de l'instance Active Directory. |

Les résultats du test de la connexion sont renvoyés dans result, qui est une INFOTABLE, avec les informations suivantes :

• status : (booléen) indique si la connexion à Active Directory a ou non pu être établie.

• message : (chaîne) message fournissant des informations utiles sur la raison de l'échec, le cas échéant.

Lorsque la fonction Connexion utilisateur dynamique est activée, le "Nom de l'identité d'administration" et le "Mot de passe d'administration" sont ignorés et le bouton Vérifier est masqué. |