Gestione di utenti in Active Directory

È possibile gestire utenti e gruppi di utenti in ThingWorx, se gli utenti sono già presenti nel servizio di elenco di Microsoft Active Directory (AD). ThingWorx consente di mappare i gruppi di utenti di Active Directory ai gruppi di utenti di ThingWorx. Le opzioni di provisioning utenti consentono di creare, modificare o eliminare utenti. In ThingWorx i permessi vengono gestiti per ciascun gruppo di utenti.

|

|

La funzionalità di Active Directory non è attivata per default in ThingWorx. Per poter utilizzare Active Directory per eseguire l'autenticazione in ThingWorx, un utente amministratore di ThingWorx deve attivarlo.

|

Per iniziare, configurare ThingWorx per l'utilizzo di Active Directory, impostare la connessione e verificare la connettività, fare riferimento alle sezioni riportate di seguito in questo argomento.

1. Introduzione

Introduzione

Per iniziare, creare un nuovo servizio di elenco in ThingWorx importandovi un file XML con entità in ThingWorx. Una volta importato il file, è possibile configurare il servizio di elenco in ThingWorx. Attenersi alle regole descritte di seguito quando si utilizza il file XML.

• Il file XML deve contenere uno o più servizi di elenco che utilizzano la classe Java com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService come attributo className di un elemento DirectoryService.

• Per ogni elemento DirectoryService è necessario fornire un valore univoco per name.

• Il valore name deve essere univoco anche nell'ambito di tutti i servizi di elenco esistenti nella fase di esecuzione di ThingWorx.

• L'attributo priority deve avere un numero di ordine di priorità univoco per l'autenticazione. È inoltre necessario aggiungere un ordine di priorità univoco a ciascun servizio di elenco nel file e nella fase di esecuzione di ThingWorx. Tale ordine corrisponde a quello con cui ThingWorx deve consultare il servizio di elenco durante la convalida delle credenziali.

|

|

I servizi di elenco rispettano un ordine di priorità collegato per l'autenticazione. Se un servizio di elenco con l'impostazione di priorità 1, la più bassa, non riesce a convalidare un'autenticazione utente, la catena prova a convalidare l'utente in base al servizio di elenco con la priorità immediatamente superiore.

|

Per l'utilizzo di queste regole, fare riferimento agli esempi riportati di seguito.

Una volta pronti, importare il file XML per il server Active Directory in ThingWorx. Per problemi relativi all'importazione, fare riferimento a una delle sezioni di risoluzione dei problemi riportate di seguito.

• Errore Entity Import Failed con Unable to Convert se l'importazione di un'entità ha esito negativo con un messaggio Unable to convert scritto nel log applicazioni

• La convalida dell'importazione non riesce ma l'importazione riesce se la convalida dell'importazione non riesce perché manca un campo obbligatorio o una configurazione non è valida, ma l'entità viene importata e disattivata

Configurazione dei servizi di elenco

Dopo avere importato un file XML per un servizio di elenco di Active Directory, è necessario configurarlo. Per accedere alla pagina di configurazione in ThingWorx Composer, attenersi alla procedura riportata di seguito.

1. Nel pannello di navigazione Sfoglia espandere Protezione e selezionare Servizi di elenco.

2. Nella pagina Servizi di elenco fare clic sul nome del servizio di elenco di Active Directory. Viene visualizzata la pagina Informazioni generali del servizio di elenco.

3. Selezionare la casella di controllo Attivato per attivare il servizio di elenco e fare clic Salva.

4. Selezionare Configurazione per visualizzare la pagina di configurazione. Si è pronti per configurare il servizio di elenco.

|

|

Le opzioni di configurazione descritte in questa sezione e nelle sezioni che seguono sono visualizzate nella pagina di configurazione dell'entità del servizio di elenco. Per assistenza con messaggi di errore di configurazione, fare riferimento a Messaggi di errore di configurazione.

|

La convalida delle credenziali relative agli elementi che un utente immette durante l'accesso a ThingWorx viene eseguita ricercando l'oggetto utente e la password su tale oggetto nell'impostazione della tabella di configurazione User Base Distinguished Name. Per specificare un dominio su un'entità Active Directory sono disponibili due opzioni, che possono essere completamente indipendenti l'una dall'altra. L'opzione Domain Distinguished Name viene utilizzata durante la ricerca di gruppi, pertanto, se si utilizza la funzionalità di mappatura di gruppi, verificare che tutti i gruppi in cui risiedono i relativi utenti rientrino nel valore Domain Distinguished Name specificato. L'opzione User Base Distinguished Name corrisponde alla posizione utilizzata durante la ricerca di un oggetto utente in Active Directory con il nome utente e la password forniti durante l'accesso a ThingWorx.

|

|

Quando si configurano più oggetti servizio di elenco, non sovrapporre le basi di ricerca degli utenti all'interno della struttura di Active Directory.

|

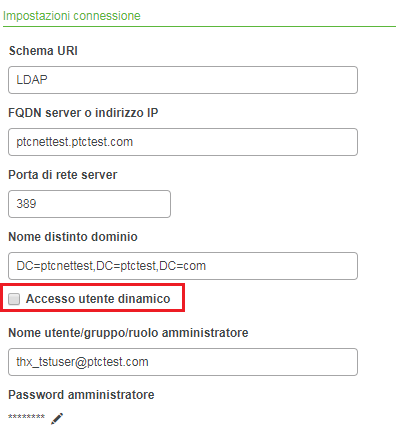

Impostazioni connessione

Le impostazioni di connessione della configurazione di Active Directory includono l'opzione Accesso utente dinamico. Ecco la pagina:

Nella tabella riportata di seguito vengono descritte le Impostazioni connessione per un servizio di elenco. Tutti i campi delle impostazioni di connessione sono obbligatori.

Nome | Descrizione | Nome attributo XML | Valore di default | Esempio di valore |

|---|---|---|---|---|

Schema URI | Stringa che specifica il protocollo associato utilizzato nelle comunicazioni nel server di Active Directory. | protocol | LDAP | LDAP |

FQDN server o indirizzo IP | Nome/indirizzo del server di destinazione delle interrogazioni della directory. | server | localhost | localhost, domainserver.acme.com, 127.0.0.1 |

Porta di rete server | Porta del server di destinazione delle interrogazioni della directory. | port | 389 | 389, 369, 10389 |

Nome distinto dominio | Il nome distinto della directory di livello superiore utilizzato durante la ricerca di gruppi di utenti. | domain | n/d | DC=test, DC=acme, DC=com |

Accesso utente dinamico | Determina se l'accesso utente dinamico è attivato. Per informazioni dettagliate, vedere la sezione successiva. | dynamicUserLogin | La casella di controllo è vuota (disattivata). | La casella di controllo è selezionata. |

Nome utente/gruppo/ruolo amministratore | Nome dell'utente che ha accesso in lettura come amministratore all'oggetto di dominio specificato. Il valore di questo nome dipende dal valore User Id Attribute specificato nella tabella di configurazione Mappature schemi. | adminPrincipal | n/d | AcmeAdmin |

Password amministratore | La password per il nome utente/gruppo/ruolo amministratore specificato nella tabella di configurazione delle impostazioni di connessione. | adminPassword | n/d | AcmePassword |

Test della connettività di Active Directory

Nella sezione Impostazioni connessione della pagina di configurazione del servizio di elenco il pulsante Verifica in Test connessione consente di testare la connessione al server di Active Directory in base alla configurazione corrente. I campi seguenti della sezione Impostazioni connessione della pagina Configurazione vengono utilizzati per testare la connessione di Active Directory:

• Schema URI

• FQDN server o indirizzo IP

• Porta di rete server

• Nome utente/gruppo/ruolo amministratore

• Password amministratore

Il pulsante Verifica avvia il servizio TestConnection, che accetta i parametri descritti di seguito.

Parametro | Tipo di base | Descrizione |

|---|---|---|

userName | STRING | Nome dell'utente in Active Directory. |

password | STRING | Password crittografata dell'utente di Active Directory. |

protocol | STRING | Schema utilizzato (LDAP o LDAPS). |

server | STRING | Host o indirizzo IP dell'istanza di Active Directory. |

port | INTEGER | Porta dell'istanza di Active Directory. |

I risultati del test di connessione vengono restituiti in result, che è un tipo di base INFOTABLE, con le informazioni seguenti:

• status: (Boolean) indica se è stata stabilita una connessione ad Active Directory.

• message: (String) messaggio che fornisce informazioni utili sul motivo per cui il test non è riuscito.

Se l'opzione Accesso utente dinamico è attivata, i campi "Nome utente/gruppo/ruolo amministratore" e "Password amministratore" non vengono utilizzati e il pulsante Verifica è nascosto. |