Gestión de usuarios en Active Directory

Los usuarios y grupos de usuarios se pueden gestionar en ThingWorx si los usuarios ya existen en el servicio de directorio Microsoft Active Directory (AD). ThingWorx permite la asignación de grupos de usuarios de Active Directory a grupos de usuarios de ThingWorx. Las opciones de abastecimiento de usuario permiten crear, modificar y borrar usuarios. Los permisos se gestionan en ThingWorx para cada grupo de usuarios.

|

|

La funcionalidad de Active Directory no está activada por defecto en ThingWorx. Un usuario administrador de ThingWorx debe activar Active Directory antes de que se pueda utilizar para autenticar en ThingWorx.

|

En este tema se proporciona la siguiente información:

Introducción

Para empezar, cree un servicio de directorio en ThingWorx importando un fichero XML con entidades a ThingWorx. Una vez importado el fichero, se puede configurar el servicio de directorio en ThingWorx. Siga estas reglas al trabajar con el fichero XML:

• En el fichero XML se deben incluir uno o varios servicios de directorios que utilicen la clase Java com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService como atributo className de un elemento DirectoryService.

• Para cada elemento DirectoryService, se debe proporcionar un valor único para el objeto name.

• El valor de name también debe ser único entre todos los servicios de directorio que existen en tiempo de ejecución de ThingWorx.

• El atributo priority debe tener un número de orden de prioridad único para la autenticación. Además, se debe añadir un orden de prioridad único a cada servicio de directorio del fichero, así como en ThingWorx Runtime. Este orden de prioridad corresponde al orden en el que ThingWorx debe consultar el servicio de directorio al validar las credenciales.

|

|

Los servicios de directorios funcionan en un orden de prioridad vinculado para la autenticación. Si un servicio de directorio con la configuración de prioridad más baja falla (1 en el siguiente ejemplo) a la hora de validar una autenticación de usuario, la cadena intenta validar el usuario con el servicio de directorios de la cadena con la siguiente prioridad más alta. Consulte los siguientes ejemplos.

|

Ejemplo de XML: Servicio de directorios único

En el siguiente ejemplo, se incluye el fichero XML de configuración mínima necesario para importar un nuevo servicio de directorio a ThingWorx.

|

|

Los siguientes ejemplos son para un usuario administrador.

|

<Entities>

<DirectoryServices>

<DirectoryService

className="com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService"

description="Active Directory Directory Services"

documentationContent="" enabled="false" homeMashup=""

lastModifiedDate="" name="ADDS1" priority="1" projectName=""

tags="">

<Owner name="Administrator" type="User" />

<avatar />

<DesignTimePermissions>

<Create />

<Read />

<Update />

<Delete />

<Metadata />

</DesignTimePermissions>

<RunTimePermissions />

<VisibilityPermissions>

<Visibility />

</VisibilityPermissions>

<ConfigurationTables/>

<ConfigurationChanges />

</DirectoryService>

</DirectoryServices>

</Entities>

Ejemplo de XML: Dos servicios de directorios

En el ejemplo siguiente hay dos servicios de directorios. El atributo priority se define en cada DirectoryService.

<Entities>

<DirectoryServices>

<DirectoryService

className="com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService"

description="Active Directory Directory Services"

documentationContent="" enabled="false" homeMashup=""

lastModifiedDate="" name="ADDS1" priority="1" projectName=""

tags="">

<Owner name="Administrator" type="User" />

<avatar />

<DesignTimePermissions>

<Create />

<Read />

<Update />

<Delete />

<Metadata />

</DesignTimePermissions>

<RunTimePermissions />

<VisibilityPermissions>

<Visibility />

</VisibilityPermissions>

<ConfigurationTables/>

<ConfigurationChanges />

</DirectoryService>

<DirectoryService

className="com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService"

description="Active Directory Directory Services"

documentationContent="" enabled="false" homeMashup=""

lastModifiedDate="" name="ADDS2" priority="2" projectName=""

tags="">

<Owner name="Administrator" type="User" />

<avatar />

<DesignTimePermissions>

<Create />

<Read />

<Update />

<Delete />

<Metadata />

</DesignTimePermissions>

<RunTimePermissions />

<VisibilityPermissions>

<Visibility />

</VisibilityPermissions>

<ConfigurationTables/>

<ConfigurationChanges />

</DirectoryService>

</DirectoryServices>

</Entities>

<DirectoryServices>

<DirectoryService

className="com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService"

description="Active Directory Directory Services"

documentationContent="" enabled="false" homeMashup=""

lastModifiedDate="" name="ADDS1" priority="1" projectName=""

tags="">

<Owner name="Administrator" type="User" />

<avatar />

<DesignTimePermissions>

<Create />

<Read />

<Update />

<Delete />

<Metadata />

</DesignTimePermissions>

<RunTimePermissions />

<VisibilityPermissions>

<Visibility />

</VisibilityPermissions>

<ConfigurationTables/>

<ConfigurationChanges />

</DirectoryService>

<DirectoryService

className="com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService"

description="Active Directory Directory Services"

documentationContent="" enabled="false" homeMashup=""

lastModifiedDate="" name="ADDS2" priority="2" projectName=""

tags="">

<Owner name="Administrator" type="User" />

<avatar />

<DesignTimePermissions>

<Create />

<Read />

<Update />

<Delete />

<Metadata />

</DesignTimePermissions>

<RunTimePermissions />

<VisibilityPermissions>

<Visibility />

</VisibilityPermissions>

<ConfigurationTables/>

<ConfigurationChanges />

</DirectoryService>

</DirectoryServices>

</Entities>

Configuración de servicios de directorios

Una vez que se haya importado un fichero XML para un servicio de directorio de Active Directory, es necesario configurarlo. Para acceder a la página de configuración en ThingWorx Composer:

1. En el panel de navegación Inspeccionar, expanda Seguridad y seleccione Servicios de directorio.

2. En la página Servicios de directorio, pulse en el nombre del servicio de directorio de Active Directory. Aparece la página Información general del servicio de directorio.

3. Seleccione la casilla Activado para activar este servicio de directorio y pulse en Guardar.

4. Seleccione Configuración para mostrar la página de configuración. Ahora está listo para configurar el servicio de directorio.

|

|

Las opciones de configuración que se describen en esta sección y las secciones subsiguientes se muestran en la página de configuración de la entidad de servicio de directorio. Para obtener ayuda con los mensajes de error de configuración, consulte

Mensajes de error de configuración.

|

La validación de credenciales para las entradas de usuario durante una conexión a ThingWorx se realiza buscando el objeto de usuario y la contraseña de ese objeto en la definición de la tabla de configuración User Base Distinguished Name. Hay dos lugares para especificar un dominio en una entidad de Active Directory, que pueden ser completamente independientes entre sí. Domain Distinguished Name se utiliza durante la búsqueda de grupos. Por lo tanto, si se aprovecha la funcionalidad de asignación de grupos, se debe verificar que todos los grupos en los que residen usuarios correspondan al valor de Domain Distinguished Name especificado. User Base Distinguished Name es la ubicación que se utiliza durante la búsqueda de un objeto de usuario en Active Directory, con el nombre de usuario y la contraseña proporcionados durante la conexión a ThingWorx.

|

|

Al configurar varios objetos de servicios de directorios, no se deben solapar bases de búsqueda de usuarios dentro de la estructura de Active Directory.

|

Configuración de conexión

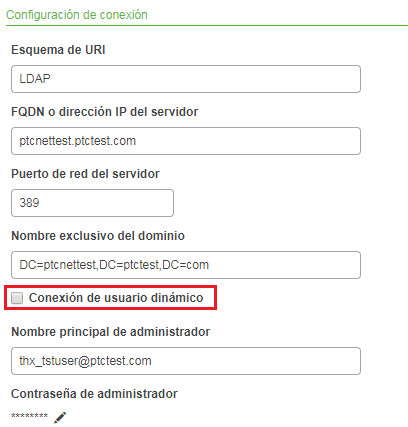

A partir de la versión 8.3.5, en la sección de configuración de conexión de la configuración de Active Directory se incluye la opción Conexión de usuario dinámico. Esta es la página revisada:

En la siguiente tabla se describe la opción Configuración de conexión de un servicio de directorio. Todos los campos de la configuración de conexión son obligatorios.

Nombre | Descripción | Nombre de atributo XML | Valor por defecto | Ejemplo de valor |

|---|---|---|---|---|

Esquema de URI | Cadena que especifica el protocolo asociado que se utiliza en las comunicaciones con el servidor de Active Directory. | protocolo | LDAP | LDAP |

FQDN o dirección IP del servidor | El nombre y dirección del servidor de destino para las consultas de directorio. | servidor | localhost | localhost, domainserver.acme.com, 127.0.0.1 |

Puerto de red del servidor | El puerto del servidor de destino para las consultas de directorio. | port | 389 | 389, 369, 10389 |

Nombre exclusivo del dominio | Nombre exclusivo del directorio de nivel superior que se utiliza durante la búsqueda de grupos de usuarios. | dominio | n/d | DC=test, DC=acme, DC=com |

Conexión de usuario dinámico | Permite determinar si la conexión de usuario dinámico está activada. Consulte la siguiente sección para obtener información detallada. | dynamicUserLogin | La casilla está vacía (desactivada). | La casilla está activada. |

Nombre principal de administrador | El nombre del usuario que tiene permiso de lectura de administrador al objeto del dominio especificado. El valor de este nombre depende del objeto User Id Attribute especificado en la tabla de configuración de asignaciones de esquemas. | adminPrincipal | n/d | AcmeAdmin |

Contraseña de administrador | La contraseña del nombre principal de administrador especificada en la tabla de configuración de la configuración de conexión. | adminPassword | n/d | AcmePassword |

Conexión de usuario dinámico

Se recomienda que los usuarios se autentiquen con ThingWorx Platform utilizando el mismo nombre de usuario al activar Conexión de usuario dinámico. De lo contrario, debido a una limitación actual de ThingWorx Platform, se crean varias cuentas de ThingWorx Platform para el mismo usuario. Por ejemplo, supongamos que un usuario inicia sesión utilizando su displayName, testuser. Se crea una cuenta de usuario en la plataforma denominada testuser. Sin embargo, si el mismo usuario inicia sesión utilizando su nombre de entidad de seguridad universal (UPN), en este ejemplo, testuser@domain.com, también se crea el usuario testuser@domain.com en la plataforma. |

Si la opción Conexión de usuario dinámico está activada, se desestima la configuración de conexión de "Nombre principal de administrador" y "Contraseña principal de administrador". El usuario que se conecta al directorio de ThingWorx Platform se autentica en Active Directory con su nombre de usuario y contraseña. El método de autenticación que Active Directory soporta actualmente es el uso de displayName, UPN y domain\samAccountName.

Si se desactiva la opción Conexión de usuario dinámico, el flujo de trabajo de conexión del usuario es el mismo que en ThingWorx Platform 8.3.0 a 8.3.4.

Asignaciones de grupos

Es necesario comprender las reglas de

visibilidad,

permiso y

organización de ThingWorx para usuarios y grupos a fin de configurar las asignaciones según lo previsto. Si los permisos no se asignan correctamente, los usuarios pueden acceder a contenido al que no deberían tener acceso.

Si bien las asignaciones de grupos no son obligatorias, si no hay asignaciones de grupos, los permisos están limitados (solo los permisos por defecto que tiene el usuario) si se abastece o actualiza un usuario.

La configuración de Asignaciones de grupos se encuentra hacia la mitad de la página Configuración de un servicio de directorios de Active Directory. Para configurar asignaciones de grupos:

1. En ThingWorx Composer, vaya al servicio de directorios de Active Directory en Composer ( > > .

2. Abra la página Configuración, desplácese hacia abajo hasta la sección Asignaciones de grupos y pulse en Añadir, tal como se indica en la siguiente figura:

3. En el campo Nombre de grupo de Active Directory de la ventana Asignaciones de grupos, escriba el nombre del grupo de Active Directory que desea asignar a un grupo de ThingWorx.

4. En el campo Nombre de grupo ThingWorx, pulse en el signo + para mostrar la lista desplegable de grupos de ThingWorx, tal como se muestra a continuación. Se debe tener en cuenta que se proporciona una Búsqueda avanzada donde se puede filtrar por entidades específicas y más. Esta lista desplegable está disponible a partir de la versión 8.3.5 de ThingWorx.

El siguiente formulario GroupMappings se muestra al desactivar Conexión de usuario dinámico.  |

5. En la siguiente versión del formulario GroupMappings, debe tenerse en cuenta que se muestra el mensaje "Credenciales obligatorias", al activar Conexión de grupo dinámico. Para introducir un valor de Nombre de grupo de Active Directory, pulse en el icono de bloqueo verde.

6. Cuando aparezca el cuadro de diálogo Proporcionar credenciales, defina los valores de AdministrativePrincipalName y AdministrativePassword, y pulse en Definir.

En la tabla siguiente se describe la configuración de las asignaciones de grupos:

Nombre | Descripción | Valores válidos |

|---|---|---|

Nombre de grupo de Active Directory | El nombre del grupo de Active Directory que se asocia/asigna al grupo de ThingWorx para la verificación de permisos/autorización en tiempo de ejecución. | Una cadena que no está vacía ni está en blanco, en la que se incluye un nombre de grupo que corresponde a un objeto groupObjectClass en Active Directory bajo el dominio configurado. |

Nombre de grupo ThingWorx | El nombre del grupo de ThingWorx en el que se incluirán las configuraciones de permisos/autorización de ThingWorx utilizados en tiempo de ejecución. Los usuarios abastecidos por Active Directory se añadirán a este grupo de ThingWorx. Esto se basa en el grupo de Active Directory al que el usuario pertenece y que está asignado a este grupo de ThingWorx. | Una cadena que no está vacía ni está en blanco, en la que se incluye un nombre de grupo que corresponde a una entidad de grupo de ThingWorx. |

Asignación de grupos con Conexión de usuario dinámico

Con la adición de Conexión de usuario dinámico en la versión 8.3.5, los servicios GetDomainGroups e IsValidGroup toman argumentos que permiten transferir credenciales de usuario administrativo de Active Directory, como la interfaz de usuario, cuando la función Conexión de usuario dinámico está activada. Cuando la opción Conexión de usuario dinámico está desactivada (por defecto), las credenciales de usuario administrativo son opcionales para los servicios IsValidGroup y GetDomainGroups. El servicio TestConnection funciona con todas las credenciales obligatorias. Cada vez que los parámetros se quedan vacíos, los servicios utilizarán las credenciales del administrador.

Validación de grupos para la asignación de grupos

A partir de la versión 8.3.5, en ThingWorx Composer se proporciona un cuadro de texto en la página Asignaciones de grupos y en el que se puede introducir el nombre de un grupo de Active Directory. La opción de seleccionar un grupo de Active Directory de una lista desplegable sigue estando disponible. En el cuadro de texto se soporta la introducción de un grupo por nombre o por nombre exclusivo completo. Por ejemplo, el nombre TestGroup es un nombre sencillo, mientras que CN=TestGroup, CN=Users, DC=domain, DC=com es un nombre exclusivo completo.

A partir de la versión 8.3.5 también se proporciona el servicio IsValidGroup, que permite buscar el nombre de un grupo válido en Active Directory. Este servicio toma un único parámetro STRING, groupName, que permite especificar el nombre del grupo que desea buscar. El servicio permite devolver un resultado BOOLEAN en el que se indica si el grupo existe en Active Directory.

El carácter comodín ("*") no se permite como parte de la entrada de groupName. |

Afiliación a grupo anidado

A partir de la versión 8.3.5, la opción de configuración Añadir usuarios a grupos de predecesores asignados está disponible en la sección Asignación de esquemas de la configuración de Active Directory. Esta configuración BOOLEAN permite activar o desactivar la afiliación a grupo anidado.

Si se activa la afiliación a un grupo anidado, se produce lo siguiente:

• Se consulta a Active Directory mediante una regla de coincidencia extensible para recuperar los grupos a los que pertenece el usuario y los grupos a los que pertenecen esos grupos en cualquier nivel de anidamiento.

• Estos grupos se comparan con la tabla Asignación de grupos para asignar el usuario de ThingWorx resultante a grupos de usuarios.

• Esta opción puede afectar al rendimiento, ya que aumenta la carga en Active Directory y puede dar lugar a un conjunto de resultados de gran volumen.

Si se desactiva la afiliación a grupo anidado, el flujo de trabajo es el mismo que existe en ThingWorx Platform v.8.3.0 a 8.3.4.

Asignaciones de esquemas

Para que la autenticación y la recuperación/asignación de grupos funcionen, son obligatorios los siguientes campos de esta sección: Nombre de atributo de ID de usuario, Nombre de clase de objetos del grupo, Nombre de atributo de afiliación al grupo, Nombre de atributo de grupo, Nombre de atributo de señalizadores de usuario, Bit desactivado del atributo de control de usuario y Bit de bloqueo del atributo de control de usuario.

Nombre | Descripción | Nombre de atributo XML | Valor por defecto | Ejemplo de valor | ||

|---|---|---|---|---|---|---|

Nombre de atributo de ID de usuario | El nombre del atributo en el que se incluye el valor del nombre de usuario que se utiliza para coincidir con el nombre de usuario especificado al iniciar sesión en ThingWorx. | attributeUserIdName | cn | cn, userPrincipleName | ||

Nombre exclusivo de la base de usuarios | Nombre exclusivo del directorio de nivel superior que se utiliza durante la validación de credenciales del usuario. | userBaseDN | ou=people | DC=test, DC=acme, DC=com | ||

Nombre de clase de objetos del grupo | El valor del atributo objectClass que denota que el objeto es un grupo. Los objetos de grupo permitirán consultas y se presentarán para la asignación de grupos de Active Directory/ThingWorx en la tabla de configuración de asignaciones de grupos. | groupObjectClass | group | group | ||

Filtro LDAP de grupo para filtrar grupos de dominios | Permite filtrar un gran número de grupos de dominio.

| groupLdapFilter | n/d | (cn=a_testgroup111*)(cn=b_testgroup222*) | ||

Nombre de atributo de afiliación al grupo | El nombre del atributo que denota que un usuario o un grupo es "Miembro de" otro grupo. Para cada entrada memberOf dentro de un usuario de Active Directory, dicho usuario se añade como miembro al grupo de ThingWorx que se asigna al grupo de Active Directory nombrado en la entrada memberOf. | memberOfAttribute | memberOf | memberOf | ||

Nombre de atributo de grupo | El nombre del atributo que se debe utilizar para recuperar el nombre mostrado del grupo en la interfaz de usuario de ThingWorx, específicamente en las selecciones de la tabla de configuración de Asignaciones de grupos.

| groupAttribute | cn | cn | ||

Nombre de atributo de señalizadores de usuario | userControlAttribute | userAccountControl | userAccountControl | |||

Bit desactivado del atributo de control de usuario | El valor de entero/decimal del señalizador de bit desactivado dentro del nombre de atributo de señalizadores de usuario especificado (es decir, userControlAttribute por defecto). Para obtener más información, consulte

https://msdn.microsoft.com/es-es/library/cc223145.aspx. | userDisableBit | 2 | 2 | ||

Bit de bloqueo del atributo de control de usuario | El valor de entero/decimal del señalizador de bit de bloqueo dentro del nombre de atributo de señalizadores de usuario especificado (es decir, userControlAttribute por defecto). Para obtener más información, consulte

https://msdn.microsoft.com/es-es/library/cc223145.aspx. | userLockoutBit | 16 | 16 | ||

Identificador del nombre del bosque | Permite identificar una recopilación/bosque de controladores de dominio. Cada objeto de servicio de directorios configurado con la misma cadena podrá asignar grupos entre dominios dentro de la configuración de Asignación de grupos. Consulte las siguientes secciones para ver los ejemplos de utilización de esta opción. | forestNameIdentifier | n/d |

Abastecimiento de usuario

El abastecimiento de usuario proporciona opciones para crear, modificar y borrar automáticamente usuarios en ThingWorx.

Nombre | Descripción | Nombre de atributo XML | Valor por defecto | Notas |

|---|---|---|---|---|

Creación de usuarios activada | Permite controlar la creación o el abastecimiento automáticos de usuarios de ThingWorx si las credenciales de usuario son correctas en el servidor de Active Directory que facilita la solicitud de conexión. Si se marca el campo, los usuarios se crean con el nombre de usuario de inicio de sesión especificado, además de con cualquier valor por defecto especificado en la tabla de configuración de la configuración por defecto del usuario. Si el campo está desactivado o definido en falso (por defecto), los usuarios deben existir en ThingWorx antes de que un usuario intente conectarse. Los usuarios deben existir en ThingWorx para que los las conexiones se realicen correctamente. Si el usuario pertenece a la tabla de configuración de la lista de exclusiones de abastecimiento de usuario, este campo no tiene efecto en la creación automática del usuario. | userCreationEnabled | FALSO | Defina esta opción en verdadero si desea que el servicio de directorios de ThingWorx tenga la capacidad de crear usuarios automáticamente. |

Modificación de usuarios activada | Permite controlar la actualización o el abastecimiento automáticos de usuarios de ThingWorx si las credenciales de usuario son correctas en el servidor de Active Directory que facilita la solicitud de conexión. Si el campo está marcado o definido en verdadero, los usuarios se actualizan después de cada intento de conexión. Se actualizan con cualquier valor por defecto especificado en la tabla de configuración de la configuración por defecto del usuario. Si el campo está desmarcado o definido en falso (por defecto), los usuarios no se actualizan con cada intento de conexión después del intento inicial cuando el usuario se creó o abasteció automáticamente. Los usuarios deben existir en ThingWorx para que los las conexiones se realicen correctamente. Si el usuario pertenece a la tabla de configuración de la lista de exclusiones de abastecimiento de usuario, este campo no tiene efecto en la actualización automática del usuario. | userModificationEnabled | FALSO | Se define en verdadero para permitir que el servicio de directorios en ThingWorx actualice usuarios. |

Borrado de usuarios activado | Permite controlar la eliminación o la anulación de abastecimiento automática de usuarios de ThingWorx si el usuario no existe en el servidor de Active Directory que facilita la solicitud de conexión. Si el campo está marcado o definido en verdadero, los usuarios se borran después de un intento de conexión. Si el campo está desmarcado o definido en falso, los usuarios no se borran después de un intento de conexión. Los usuarios deben existir en ThingWorx para que las conexiones y el borrado se realicen correctamente. Si el usuario pertenece a la tabla de configuración de la lista de exclusiones de abastecimiento de usuario, este campo no tiene efecto en el borrado automático del usuario. | userDeletionEnabled | FALSO | Se define en verdadero para permitir que el servicio de directorios en ThingWorx borre usuarios. |

Configuración por defecto del usuario

En la siguiente tabla se describe la configuración por defecto disponible para los usuarios. Estos campos son opcionales.

Nombre | Descripción | Nombre de atributo XML | Valores válidos | Notas | ||||||

|---|---|---|---|---|---|---|---|---|---|---|

Prefijo de dominio por defecto del usuario abastecido | Un valor de cadena que se supone que es el prefijo de nombres de usuario para diferenciar al usuario X del servidor de dominio Y frente al usuario X del servidor de dominio Z. De este modo, los servicios de directorios de Active Directory configurados saben explícitamente si el usuario que se debe validar está destinado a gestionar. Si está configurado con un valor, el servicio de directorios de Active Directory no intenta validar o abastecer al usuario. En su lugar, registra mensajes de seguridad y pasa el intento de conexión del usuario al siguiente servicio de directorios de ThingWorx de la cadena.

| userDefaultDomainPrefix | Cadena vacía o cualquier cadena en la que se incluyan caracteres de nombre de entidad válidos. | Si hay más de un servidor de dominio configurado, se debe utilizar esta configuración. Por ejemplo, se puede utilizar NA o EUR como prefijo de dominio.

| ||||||

Descripción por defecto del usuario abastecido | Un valor de cadena de descripción que se define como la descripción de todos los usuarios abastecidos. Esta es una configuración útil que permite añadir información contextual a un usuario, como "Abastecido automáticamente por el servidor de dominio Y". | userDefaultDescription | Cadena vacía o cualquier cadena de descripción | Esta opción se debe utilizar si se prefiere una descripción por defecto de todos los usuarios abastecidos (es decir, los usuarios creados/actualizados). | ||||||

Mashup de inicio por defecto del usuario abastecido | Un valor de nombre de mashup de inicio que se define como mashup por defecto para todos los usuarios abastecidos. Esta configuración permite que todos los usuarios abastecidos inicien en un mashup de inicio común cuando se conectan a ThingWorx. Entre algunos ejemplos de estos mashups se incluyen un mashup de inicio de invitados, un mashup de inicio de autoservicio, un mashup de inicio de operadores, etc. | userDefaultHomeMashupName | Cadena vacía como no definida o nombre de mashup existente válido. | Esta opción se debe utilizar si se prefiere un mashup de inicio por defecto de todos los usuarios abastecidos (es decir, los usuarios creados/actualizados). Por ejemplo, esto sería útil si para empezar se prefiere el mismo GuestMashup, SelfServiceMashup o LandingPageMashup para todos los usuarios cuando entren en la aplicación de ThingWorx. | ||||||

Mashup móvil por defecto del usuario abastecido | Un valor del nombre de mashup móvil que se define para todos los usuarios abastecidos y que se va a utilizar en los dispositivos móviles. Esta configuración permite que todos los usuarios abastecidos inicien en un mashup móvil común cuando se conectan a ThingWorx. Entre algunos ejemplos de estos mashups se incluyen un mashup móvil, un mashup móvil de autoservicio, un mashup móvil de operadores, etc. | userDefaultMobileMashupName | Cadena vacía como no definida o nombre de mashup existente válido. | Esta opción se debe utilizar si se prefiere un mashup móvil por defecto para todos los usuarios abastecidos (es decir, los usuarios creados automáticamente/actualizados). Por ejemplo, esto sería útil si para empezar se prefiere el mismo GuestMashup, SelfServiceMashup o LandingPageMashup para todos los usuarios cuando entren en la aplicación de ThingWorx. | ||||||

Etiquetas por defecto del usuario abastecido | Un conjunto de etiquetas de modelo que se definen en todos los usuarios abastecidos. Esta es una configuración que permite que todos los usuarios abastecidos tengan etiquetas comunes que se pueden utilizar para la búsqueda o la identificación contextual. Entre algunos ejemplos de estas etiquetas se incluyen una etiqueta de operador, ProvisionedByDomainServerY, ProvisionedByDomainServerZ, etc. | userDefaultTags | Cadena vacía no definida o nombres de etiqueta existente válidos | Esta opción se debe utilizar si se prefiere un conjunto de etiquetas de modelo por defecto para todos los usuarios abastecidos (es decir, los usuarios creados/actualizados). |

Lista de exclusiones de abastecimiento de usuario

Esta es una tabla de configuración que permite al administrador del servicio de directorios de Active Directory excluir a usuarios específicos de ThingWorx de participar en las funciones de abastecimiento del usuario del servicio de directorios de Active Directory.

Entre las funciones de abastecimiento de usuario se incluyen la creación, la modificación y el borrado de usuarios. Al configurar ThingWorx con un servicio de directorios de Active Directory, puede que los usuarios existentes no deseen que Active Directory gestione su configuración y existencia, y solo quieran utilizarlo para la validación de credenciales. Estos tipos de usuarios se deben añadir a la configuración de la lista de exclusiones de abastecimiento de usuario.

El usuario administrador se añade automáticamente a esta lista y no se debe quitar. |

El usuario administrador es un usuario de ThingWorx por defecto que no se puede crear ni eliminar. El usuario administrador no debe modificarse automáticamente. Si se modifica, se pueden producir cambios de configuración no deseados durante la conexión.

Escenarios de conexión de usuario

En la siguiente tabla se proporcionan los estados de usuario previos y posteriores durante los intentos de conexión en ThingWorx según las opciones de configuración definidas en el servicio de directorios de Active Directory dentro de ThingWorx.

En los siguientes escenarios no se cambia el estado o la configuración del usuario dentro del servidor de Active Directory. Los elementos en negrita se refieren al principal responsable de la toma de decisiones en el estado posterior del usuario en ThingWorx. |

Estado del usuario en un servidor de AD | Estado previo del usuario en ThingWorx | Opciones de configuración | Estado posterior del usuario en ThingWorx |

|---|---|---|---|

No existe | No existe | Cualquier configuración | • No existe • No se puede utilizar para iniciar sesión |

No existe | • Existe (el administrador de ThingWorx lo crea manualmente) • La contraseñe se ha definido o reside en ThingWorx | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • Incluido en la lista de exclusiones de abastecimiento de usuario | • Existe • No está modificado ni borrado • Se puede utilizar para iniciar sesión |

No existe | • Existe (el administrador de ThingWorx lo crea manualmente) • La contraseña no se ha definido o no reside en ThingWorx | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • Incluido en la lista de exclusiones de abastecimiento de usuario | • Existe • No está modificado ni borrado • No se puede utilizar para iniciar sesión |

No existe | Existe (el administrador de ThingWorx lo crea manualmente) | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • No se incluye en la lista de exclusiones de abastecimiento de usuario | • No existe • No se puede utilizar para iniciar sesión |

No existe | • Existe (el administrador de ThingWorx lo crea manualmente) | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario desactivado • No se incluye en la lista de exclusiones de abastecimiento de usuario | • No existe • No se puede utilizar para iniciar sesión |

Existe | No existe | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • Incluido en la lista de exclusiones de abastecimiento de usuario | • No existe • No se puede utilizar para iniciar sesión |

• Existe • Desactivado | No existe | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • No se incluye en la lista de exclusiones de abastecimiento de usuario | • No existe • No se puede utilizar para iniciar sesión |

• Existe • Bloqueado | No existe | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • No se incluye en la lista de exclusiones de abastecimiento de usuario | • No existe • No se puede utilizar para iniciar sesión |

Existe | No existe | • Creación de abastecimiento de usuario desactivada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • No se incluye en la lista de exclusiones de abastecimiento de usuario | • No existe • No se puede utilizar para iniciar sesión |

Existe | No existe | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • No se incluye en la lista de exclusiones de abastecimiento de usuario | • Existe (creado) • Añadido como miembro a grupos asignados • Configuración de usuario por defecto añadida • Se puede utilizar para iniciar sesión |

Existe | Existe | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • No se incluye en la lista de exclusiones de abastecimiento de usuario • Configuración del usuario por defecto establecida | • El usuario se modifica • Añadido como miembro a grupos asignados o eliminado de ellos • Configuración de usuarios por defecto añadida • Se puede utilizar para iniciar sesión |

Existe | Existe | • Creación de abastecimiento de usuario activada • Modificación de abastecimiento de usuario activada • Borrado de abastecimiento de usuario activado • Incluido en la lista de exclusiones de abastecimiento de usuario • Configuración del usuario por defecto establecida | • El usuario no se modifica • Se puede utilizar para iniciar sesión |

• Existe • Bloqueado | Existe | Cualquier configuración | • El usuario está bloqueado • No se puede utilizar para iniciar sesión |

• Existe • Desactivado | Existe | Cualquier configuración | • El usuario está desactivado • No se puede utilizar para iniciar sesión |

Escenarios de bloqueo del usuario

La configuración de bloqueo de cuenta se establece en el

Subsistema de gestión de usuarios de ThingWorx.

El administrador de bloqueo se define como el sistema (ThingWorx o Active Directory) que determina el bloqueo en función de la evaluación de bloqueo.

La clave de la siguiente tabla es:

• Configuración de intentos de bloqueo de ThingWorx: TLA

• Configuración de intentos de bloqueo de Active Directory: ADL

Evaluación de bloqueo | Administrador de bloqueo | Ejemplo de configuración de número máximo de intentos del administrador de bloqueo | Acción | Resultado | ||

|---|---|---|---|---|---|---|

TLA > ADL | ADL | 2 intentos | ThingWorx encuentra un usuario bloqueado en Active Directory | El usuario de ThingWorx se bloquea inmediatamente | ||

TLA > ADL | ADL | 2 intentos | El usuario inicia sesión incorrectamente dos veces | El usuario de ThingWorx se bloquea después de dos intentos | ||

TLA > ADL

| ADL | 2 intentos | El usuario inicia sesión incorrectamente dos veces | El usuario de ThingWorx se bloquea después de dos intentos | ||

TLA > ADL | ADL | 2 intentos | El usuario inicia sesión incorrectamente dos veces | El usuario de ThingWorx se bloquea después de dos intentos |

Cambios del servicio de directorios de Active Directory o ThingWorx

Si se borra o actualiza un usuario en el servidor de dominio, se actualiza una asignación de grupo en el servicio de directorios de Active Directory de ThingWorx asociado. Si se cambia la configuración por defecto del usuario, se recomienda utilizar el servicio TerminateUserSessions en el recurso CurrentSessionInfo para el usuario en ThingWorx.

Si se realiza cualquiera de los cambios de configuración que se describen a continuación y hay un usuario que se ha creado a partir de la configuración anterior, el servicio de directorios de Active Directory no puede migrar el usuario anterior al usuario nuevo. En su lugar, se crea y gestiona un usuario nuevo en función de los valores nuevos o distintos que se definan con el atributo especificado en el nombre de atributo de ID de usuario o el dominio. • El valor del nombre de atributo de ID de usuario en la configuración de asignaciones de esquemas es un nombre de usuario. • Se cambia el prefijo del dominio. |

Asignación de atributos de usuario de Active Directory a la propiedad ThingWorx UserExtension

Cuando un nuevo usuario de Active Directory se conecta, dicho usuario se crea en ThingWorx y puede abastecerse automáticamente en función de la configuración de Active Directory para Create User. Las opciones que se describen en la siguiente tabla permiten asignar automáticamente atributos asignados desde el servidor de Active Directory a la tabla de propiedades UserExtension del usuario en ThingWorx. Cuando un usuario existente de Active Directory se conecta, se extrae cualquier valor modificado en la asignación UserExtension del usuario. Si se añade una nueva asignación de filas de la tabla de configuración UserExtension, los nuevos datos se extraen en la propiedad UserExtension del usuario.

Para configurar asignaciones en ThingWorx Composer:

1. Navigate hasta el servicio de directorios de Active Directory en Composer ( > > .

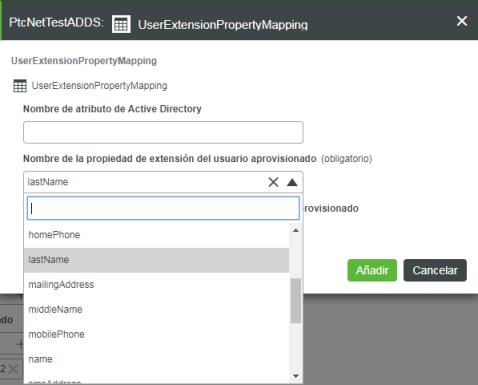

2. Muestre la página Configuración y desplácese hacia abajo hasta la sección Tabla de configuración de asignaciones de propiedades de extensión de usuario y pulse en Añadir, tal como se indica a continuación:

3. En el campo Nombre de atributo de Active Directory de la ventana Asignación de propiedades de extensión de usuario, escriba el nombre del atributo de Active Directory que desea asignar automáticamente a una propiedad de ThingWorx. En la siguiente captura de pantalla se muestra el menú desplegable para seleccionar la propiedad de ThingWorx. Este menú desplegable está disponible a partir de la versión 8.3.5 de ThingWorx. Seleccione uno de los valores de esta lista.

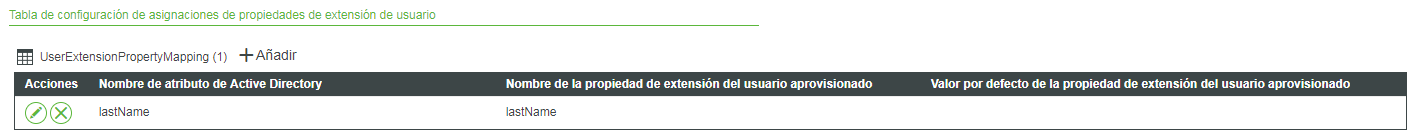

4. Una vez que se haya realizado la selección y pulsado en Añadir, la nueva fila aparecerá en la tabla de configuración:

Las opciones de la siguiente tabla de configuración solo están disponibles en ThingWorx 8.2.1 y versiones posteriores.

Atributo | Descripción | ||

|---|---|---|---|

activeDirectoryAttributeName | Nombre de un atributo de los atributos del usuario de Active Directory que se puede asignar. Este campo se puede dejar en blanco para especificar un valor por defecto para todos los usuarios sincronizados desde Active Directory.

| ||

userExtensionPropertyName | Nombre de la propiedad de extensión de usuario de la tabla UserExtension del usuario de ThingWorx que se debe asignar al atributo de Active Directory.

| ||

userExtensionDefaultValue | Valor por defecto de la propiedad UserExtension si no se ha encontrado el atributo en el servidor de AD o si era no válido o estaba vacío. |

Asignación de usuarios y grupos que existen en varios dominios

Los usuarios que son miembros de un grupo en un dominio de Active Directory independiente se pueden asignar a sus respectivos grupos en ThingWorx mediante el uso de la opción Identificador del nombre del bosque. Cuando este campo se rellena con cualquier cadena, se identifica una recopilación o bosque de controladores de dominio. Cada objeto del servicio de directorios configurado con la misma cadena podrá asignar grupos entre dominios dentro de la configuración Asignación de grupos.

Valor de identificador del nombre del bosque | Resultado |

|---|---|

Cadena <en blanco> o vacía | Los grupos solo están visibles en el objeto del servicio de directorios específico desde el que se solicitan. |

Cadena que no coincide con ninguna otra configuración del servicio de directorios | Los grupos solo están visibles en el objeto del servicio de directorios específico desde el que se solicitan. |

Cadena que coincide con una o más configuraciones del servicio de directorios | Los grupos solo están visibles en el objeto del servicio de directorios específico desde los que se solicitan, así como desde los demás objetos del servicio de directorios con un identificador del nombre del bosque coincidente. |

Nombre de dominio | Grupos configurados | Valor de identificador del nombre del bosque | Grupos visibles para la asignación |

|---|---|---|---|

Domain1 | Group1, Group2 | <en blanco> | Group1, Group2 |

Domain2 | Group3, Group4 | <en blanco> | Group3, Group4 |

Domain3 | Group5, Group6 | <en blanco> | Group5, Group6 |

Nombre de dominio | Grupos configurados | Valor de identificador del nombre del bosque | Grupos visibles para la asignación |

|---|---|---|---|

Domain1 | Group1, Group2 | "domainForest1" | Group1, Group2 |

Domain2 | Group3, Group4 | "DomainForest" | Group3, Group4 |

Domain3 | Group5, Group6 | "Domain Forest" | Group5, Group6 |

Nombre de dominio | Grupos configurados | Valor de identificador del nombre del bosque | Grupos visibles para la asignación |

|---|---|---|---|

Domain1 | Group1, Group2 | "domainForest" | Group1, Group2, Group3, Group4 |

Domain2 | Group3, Group4 | "domainForest" | Group1, Group2, Group3, Group4 |

Domain3 | Group5, Group6 | <en blanco> | Group5, Group6 |

Nombre de dominio | Grupos configurados | Valor de identificador del nombre del bosque | Grupos visibles para la asignación |

|---|---|---|---|

Domain1 | Group1, Group2 | "domainForest" | Group1, Group2, Group3, Group4, Group5, Group6 |

Domain2 | Group3, Group4 | "domainForest" | Group1, Group2, Group3, Group4, Group5, Group6 |

Domain3 | Group5, Group6 | "domainForest" | Group1, Group2, Group3, Group4, Group5, Group6 |

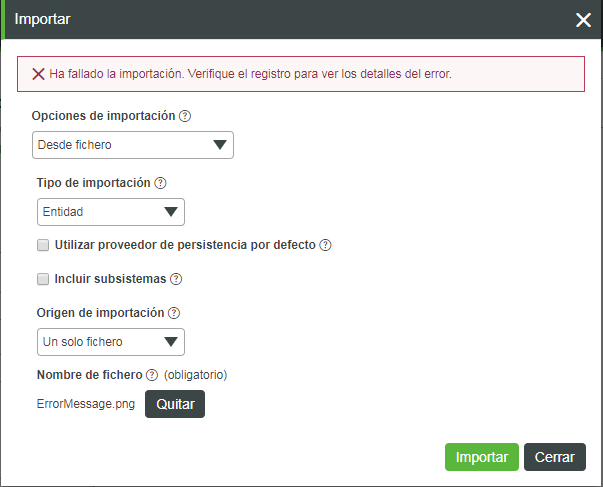

Importación de validación fallida

Cuando se importa una entidad de Active Directory, la importación falla solo si el valor especificado en el fichero XML no coincide con el tipo de datos del campo. Por ejemplo, si el valor de test se proporciona para el elemento <port>, la importación fallará. A continuación se proporciona un fragmento XML que se muestra cuando se produce este problema:

<Row>

<adminPassword><![CDATA[]]></adminPassword>

<adminPrincipal><![CDATA[CN=Administrator,CN=Users,DC=domain,DC=com]]></adminPrincipal>

<domain><![CDATA[dc=domain,dc=com]]></domain>

<port>test</port> <================================ INVALID DATA TYPE VALUE FOR <port>. MUST BE AN INTEGER.

<protocol><![CDATA[LDAP]]></protocol>

<server><![CDATA[10.80.21.164]]></server>

</Row>

A continuación se proporciona una captura de pantalla en la que se muestra lo que se verá en Composer:

En el registro de aplicación se escriben los siguientes errores:

ERROR: [message: Conversion Error on Field port : Unable To Convert From com.sun.org.apache.xerces.internal.dom.ElementNSImpl to INTEGER]

ERROR: Entity import failed

Importación de validación correcta

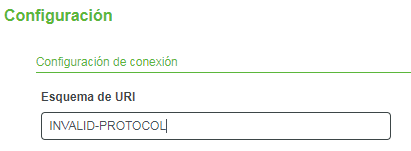

En los escenarios en los que la validación falla debido a que falta un campo obligatorio o a que una configuración no es válida, la entidad servicio de directorios se sigue pudiendo importar, pero se marcará como desactivada. Para activarla, se deben actualizar los campos no válidos.

Una entidad de servicio de directorios no se puede utilizar para la autenticación hasta que no esté activada. El proceso de activación de una entidad de servicio de directorios que se ha importado como desactivada es manual. Es necesario ir hasta la entidad desactivada en ThingWorx Composer, activarla y guardarla. |

A continuación se proporciona un ejemplo de una configuración no válida, con un comentario debajo del parámetro no válido (protocol):

<Row>

<adminPassword><![CDATA[]]></adminPassword>

<adminPrincipal><![CDATA[CN=Administrator,CN=Users,DC=domain,DC=com]]></adminPrincipal>

<domain><![CDATA[dc=domain,dc=com]]></domain>

<port>test</port>

<protocol><![CDATA[INVALID-PROTOCOL]]></protocol>

<== INVALID CONFIGURATION VALUE FOR <protocol>. MUST BE EITHER LDAP OR LDAPS.

<server><![CDATA[10.80.21.164]]></server>

</Row>

Se puede observar que esta entidad se importa correctamente a ThingWorx:

Sin embargo, se puede observar que la casilla Activada de la propia entidad no está seleccionada, lo que significa que la entidad está desactivada. A continuación se muestra un ejemplo:

En el registro de aplicación aparece el siguiente error para este escenario:

ERROR: Directory Service Error: The URI Scheme must be LDAP or LDAPS

Mensajes de error de configuración

En la siguiente tabla se muestran los mensajes de error posibles que pueden aparecer en ApplicationLog en función de los campos configurados no válidos en la entidad de Active Directory:

Campo | Sección de configuración | Mensaje de error | ||

|---|---|---|---|---|

Esquema de URI | Configuración de conexión | Directory Service Error: The URI Scheme must be LDAP or LDAPS. | ||

FQDN o dirección IP del servidor Puerto de red del servidor | Configuración de conexión | Error del servicio de directorios: el servidor FQDN o la dirección IP no pueden ser nulos. Error del servicio de directorios: java.net.MalformedURLException: Not an LDAP URL: <IP>:<Port> Cannot parse url: <IP><Port Error del servicio de directorios: java.net.ConnectException: Connection refused (Connection refused) to 'Server FQDN or IP address' and 'Server Network Port' <IP>:<Port> | ||

Puerto de red del servidor | Configuración de conexión | Error del servicio de directorios: el puerto de red del servidor debe estar en el rango de 0 a 65535. | ||

Nombre exclusivo del dominio | Configuración de conexión | Error del servicio de directorios: el dominio no puede ser nulo. | ||

Nombre principal de administrador | Configuración de conexión | Error del servicio de directorios: el nombre principal de administrador no puede ser nulo.

| ||

Contraseña de administrador | Configuración de conexión | Error del servicio de directorios: la contraseña de administrador no puede ser nula.

| ||

Nombre de atributo de ID de usuario | Asignaciones de esquemas | Error del servicio de directorios: el valor de attributeUserIdName no puede ser nulo. | ||

Nombre exclusivo de la base de usuarios | Asignaciones de esquemas | Error del servicio de directorios: el valor de userBaseDN no puede ser nulo. | ||

Nombre de clase de objetos del grupo | Asignaciones de esquemas | Error del servicio de directorios: el valor de groupObjectClass no puede ser nulo. | ||

Nombre de atributo de afiliación al grupo | Asignaciones de esquemas | Error del servicio de directorios: el valor de memberOfAttribute no puede ser nulo. | ||

Nombre de atributo de grupo | Asignaciones de esquemas | Error del servicio de directorios: el valor de groupAttribute no puede ser nulo. | ||

Nombre de atributo de señalizadores de usuario | Asignaciones de esquemas | Error del servicio de directorios: el valor de userControlAttribute no puede ser nulo. | ||

Bit desactivado del atributo de control de usuario | Asignaciones de esquemas | Error del servicio de directorios: el valor de userDisableBit no puede ser nulo y debe ser un entero. | ||

Bit de bloqueo del atributo de control de usuario | Asignaciones de esquemas | Error del servicio de directorios: el valor de userLockoutBit no puede ser nulo y debe ser un entero. | ||

Nombre de grupo de Active Directory | Asignaciones de grupos | Error del servicio de directorios: el valor de activeDirectoryGroupName no puede ser nulo. | ||

Nombre de grupo ThingWorx | Asignaciones de grupos | Error del servicio de directorios: el valor de thingworxGroupName no puede ser nulo. | ||

Mashup de inicio por defecto del usuario abastecido | Valores por defecto del usuario | Error del servicio de directorios: el valor de userDefaultHomeMashupName no puede ser un nombre de mashup no válido. | ||

Mashup móvil por defecto del usuario abastecido | Valores por defecto del usuario | Error del servicio de directorios: el valor de userDefaulMobileMashupName no puede ser un nombre de mashup no válido. | ||

Etiquetas por defecto del usuario abastecido | Valores por defecto del usuario | Error del servicio de directorios: el valor de userDefaulTags no puede tener etiquetas no válidas. Error del servicio de directorios: el valor de userDefaulTags no puede tener un nombre de etiqueta no válido. | ||

Nombre de usuario de ThingWorx | Lista de exclusiones de abastecimiento de usuario | Error del servicio de directorios: el valor de thingworxUserName no puede ser nulo. |

Prueba de conectividad de Active Directory

A partir de la versión 8.3.5, en la sección Configuración de conexión de la página de configuración del servicio de directorios, el botón Verificar en Probar conexión permite probar la conexión al servidor de Active Directory en función de la configuración actual. Los siguientes campos de la sección Configuración de conexión de la configuración se utilizan para probar la conexión de Active Directory:

• Esquema de URI

• FQDN o dirección IP del servidor

• Puerto de red del servidor

• Nombre principal de administrador

• Contraseña de administrador

El botón Verificar permite iniciar el servicio TestConnection, que utiliza los siguientes parámetros:

Parámetro | Tipo base | Descripción |

|---|---|---|

userName | STRING | Nombre del usuario de Active Directory. |

password | STRING | Contraseña cifrada del usuario de Active Directory. |

protocol | STRING | Esquema utilizado (LDAP o LDAPS). |

server | STRING | Host o dirección IP de la instancia de Active Directory. |

port | INTEGER | Puerto de la instancia de Active Directory. |

Los resultados de la prueba de conexión se devuelven en result, que es una INFOTABLE, con la siguiente información:

• status: (booleano) permite indicar si hay una conexión correcta a Active Directory.

• message: (cadena) mensaje que proporciona información útil sobre el motivo por el que ha fallado la prueba.

Si la opción

Conexión de usuario dinámico está activada, "Nombre principal del administrador" y Contraseña del administrador" no se utilizan y el botón Verificar está oculto. |

Resolución de problemas: prefijo del dominio de Active Directory y conexión de usuario dinámico

El servicio de directorios de Active Directory tiene un valor de configuración (Provisioned User's Default Domain Prefix) que puede interferir potencialmente con la opción Conexión de usuario dinámico. A continuación se describe el conjunto de Valores por defecto del usuario:

La configuración Provisioned User's Default Domain Prefix permite especificar un prefijo que restringe los usuarios que el servicio de directorios puede autenticar. Si hay varios servicios de directorios de Active Directory configurados para la misma instancia de ThingWorx Platform, se debe considerar la posibilidad de utilizar esta opción para evitar que todos los servicios de directorios intenten autenticar el mismo usuario.

Sin embargo, se debe tener en cuenta que este prefijo se quita del nombre de usuario que se transfiere a Active Directory. Si el prefijo especificado es el dominio de Active Directory del usuario, este no puede conectarse a Active Directory.

Por ejemplo:

1. DOMAIN\ se especifica como Provisioned User's Default Domain Prefix.

2. El usuario DOMAIN\user1 intenta conectarse a ThingWorx Platform.

3. DOMAIN\ se quita del nombre de usuario que se transfiere a Active Directory y user1 no puede conectarse.

Este problema no afecta actualmente a los servicios de directorios de Active Directory que tienen la opción Conexión de usuario dinámico desactivada.

Para solucionar este problema, siga estas prácticas:

• Evite utilizar el prefijo del dominio por defecto (preferido): evite utilizar la configuración del prefijo del dominio por defecto del usuario cuando esté activada la opción de conexión de usuario dinámico.

• Utilice un prefijo diferente que los usuarios deban introducir o haga que los usuarios introduzcan el prefijo del dominio dos veces: se puede especificar un prefijo adicional que no sea el prefijo DOMAIN\ necesario para iniciar sesión a través de DOMAIN\SamAccountName. Por ejemplo, el prefijo podría ser PREFIX- y los usuarios se conectarían con PREFIX-DOMAIN\prefix.

Resolución de problemas: nombre no válido para la propiedad UserExtension

Al asignar un atributo de Active Directory a una propiedad UserExtension de ThingWorx, es necesario seleccionar un nombre de la propiedad UserExtension de un menú desplegable. El siguiente mensaje de error puede aparecer en el registro de aplicación de ThingWorx:

Property name: <property_name> not found

in UserExtensions properties

in UserExtensions properties

Este error se debe a las siguientes condiciones:

• El fichero XML importado para el servicio de directorios Active Directory contiene un nombre no válido para userExtensionPropertyName y

• Un usuario se conecta y autentica en el servicio de directorios Active Directory que tiene configurado el objeto userExtensionPropertyName no válido.

Este error puede ocurrir si el fichero XML se ha editado manualmente. Se puede quitar la entrada no válida de la tabla de asignaciones de propiedades de extensión de usuario en la página Configuración de la entidad de servicio de directorios en ThingWorx Composer.