Réplication via des étiquettes de sécurité

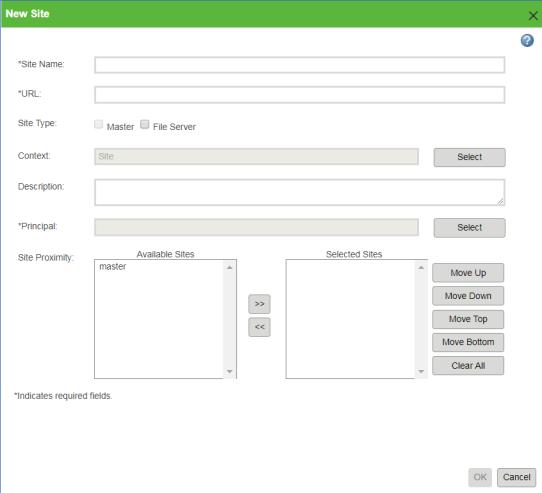

Au moment de créer un nouveau site répliqué, une identité (utilisateur ou groupe) est sélectionnée en tant qu'identité de site. Pour cela, cliquez sur Sélectionner en regard du champ Identité :

Cette identité sert d'identité de la session pour une session de réplication du site répliqué. L'identité indiquée pour ce site doit avoir accès aux objets à répliquer sur le site répliqué. Lorsque les étiquettes de sécurité sont activées, une condition existe pour que l'objet soit répliqué sur le site répliqué : l'utilisateur ou le groupe indiqué comme identité du site doit faire partie des participants autorisés pour toutes les valeurs d'étiquette de sécurité de cet objet.

Cela a un impact sur les types de réplication suivants :

• Réplication planifiée : seuls les objets auxquels l'identité du site a accès sont répliqués.

• Réplication initialisée par l'utilisateur : lorsque la réplication est initiée, seuls sont répliqués les objets auxquels l'identité associée au site répliqué choisi a accès, même si l'utilisateur qui lance la réplication a accès aux objets.

• Réplication ad hoc : les objets sont ajoutés uniquement au site répliqué préféré de l'utilisateur si l'identité du site pour ce site a accès à l'objet. Si l'identité du site n'a pas accès à l'objet, l'utilisateur se voit proposer une adresse URL pour un téléchargement direct depuis le site de proximité.

• Réplication prédictive : si l'identité du site n'a pas accès à l'objet, aucune règle de cache prédictive n'est créée. Si une règle de cache prédictive existe déjà pour l'objet, mais que l'identité du site n'y a pas accès (soit parce que l'identité du site a été modifiée, soit parce que les droits d'accès sur l'objet ont été modifiés de sorte que l'identité du site n'y a plus accès), l'objet n'est pas répliqué.

Les contraintes imposées par les étiquettes de sécurité peuvent entraîner le basculement d'un chargement de fichier vers un serveur de fichiers moins proche. Lors de la spécification de la proximité des serveurs de fichiers, prenez soin de vous assurer que tous les chargements de fichier considérés comme légitimes finissent par trouver dans la liste de proximité un serveur de fichiers acceptable pour toute étiquette de sécurité susceptible d'être créée. |

Pour plus d'informations sur la réplication, consultez les rubriques Replication et File Server Administration.