Gestión de usuarios en Active Directory

Los usuarios y grupos de usuarios se pueden gestionar en ThingWorx si los usuarios ya existen en el servicio de directorio Microsoft Active Directory (AD). ThingWorx permite la asignación de grupos de usuarios de Active Directory a grupos de usuarios de ThingWorx. Las opciones de abastecimiento de usuario permiten crear, modificar y borrar usuarios. Los permisos se gestionan en ThingWorx para cada grupo de usuarios.

|

|

La funcionalidad de Active Directory no está activada por defecto en ThingWorx. Un usuario administrador de ThingWorx debe activar Active Directory antes de que se pueda utilizar para autenticar en ThingWorx.

|

Como ayuda para empezar, configurar ThingWorx para utilizar Active Directory, configurar la conexión y probar la conectividad, consulte las siguientes secciones de este tema:

1. Introducción

Introducción

Para empezar, cree un servicio de directorio en ThingWorx importando un fichero XML con entidades a ThingWorx. Una vez importado el fichero, se puede configurar el servicio de directorio en ThingWorx. Siga estas reglas al trabajar con el fichero XML:

• En el fichero XML se deben incluir uno o varios servicios de directorios que utilicen la clase Java com.thingworx.security.directoryservices.ActiveDirectoryDirectoryService como atributo className de un elemento DirectoryService.

• Para cada elemento DirectoryService, se debe proporcionar un valor único para el objeto name.

• El valor de name también debe ser único entre todos los servicios de directorio que existen en tiempo de ejecución de ThingWorx.

• El atributo priority debe tener un número de orden de prioridad único para la autenticación. Además, se debe añadir un orden de prioridad único a cada servicio de directorio del fichero, así como en ThingWorx Runtime. Este orden de prioridad corresponde al orden en el que ThingWorx debe consultar el servicio de directorio al validar las credenciales.

|

|

Los servicios de directorios funcionan en un orden de prioridad vinculado para la autenticación. Si un servicio de directorio con la configuración de prioridad inferior de 1 falla al validar una autenticación de usuario, la cadena intenta validar el usuario con el servicio de directorio de la cadena con la siguiente prioridad más alta.

|

Para obtener información sobre el uso de estas reglas, consulte los siguientes ejemplos:

Cuando esté listo, importe el fichero XML del servidor de Active Directory a ThingWorx. Para obtener información sobre los problemas con la importación, consulte una de las siguientes secciones de resolución de problemas:

• Falla la importación de la entidad con el error de que no se puede convertir si la importación de una entidad falla y se escribe un mensaje Unable to convert en el registro de la aplicación.

• Falla la validación de la importación, pero esta es correcta si la validación de la importación falla debido a la falta de un campo obligatorio o por una configuración no válida, pero la entidad se importa y desactiva.

Configuración de servicios de directorios

Una vez que se haya importado un fichero XML para un servicio de directorio de Active Directory, es necesario configurarlo. Para acceder a la página de configuración en ThingWorx Composer:

1. En el panel de navegación Inspeccionar, expanda Seguridad y seleccione Servicios de directorio.

2. En la página Servicios de directorio, pulse en el nombre del servicio de directorio de Active Directory. Aparece la página Información general del servicio de directorio.

3. Seleccione la casilla Activado para activar este servicio de directorio y pulse en Guardar.

4. Seleccione Configuración para mostrar la página de configuración. Ahora está listo para configurar el servicio de directorio.

|

|

Las opciones de configuración que se describen en esta sección y las secciones subsiguientes se muestran en la página de configuración de la entidad de servicio de directorio. Para obtener ayuda sobre los mensajes de error de configuración, consulte Mensajes de error de configuración.

|

La validación de credenciales para las entradas de usuario durante una conexión a ThingWorx se realiza buscando el objeto de usuario y la contraseña de ese objeto en la definición de la tabla de configuración User Base Distinguished Name. Hay dos lugares para especificar un dominio en una entidad de Active Directory, que pueden ser completamente independientes entre sí. Domain Distinguished Name se utiliza durante la búsqueda de grupos. Por lo tanto, si se aprovecha la funcionalidad de asignación de grupos, se debe verificar que todos los grupos en los que residen usuarios correspondan al valor de Domain Distinguished Name especificado. User Base Distinguished Name es la ubicación que se utiliza durante la búsqueda de un objeto de usuario en Active Directory, con el nombre de usuario y la contraseña proporcionados durante la conexión a ThingWorx.

|

|

Al configurar varios objetos de servicios de directorios, no se deben solapar bases de búsqueda de usuarios dentro de la estructura de Active Directory.

|

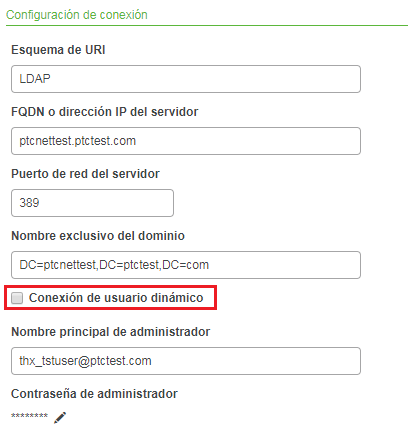

Configuración de conexión

En la configuración de conexión de la configuración de Active Directory se incluye la opción, Conexión de usuario dinámico. La página es la siguiente:

En la siguiente tabla se describe la opción Configuración de conexión de un servicio de directorio. Todos los campos de la configuración de conexión son obligatorios.

Nombre | Descripción | Nombre de atributo XML | Valor por defecto | Ejemplo de valor |

|---|---|---|---|---|

Esquema de URI | Cadena que especifica el protocolo asociado que se utiliza en las comunicaciones con el servidor de Active Directory. | protocolo | LDAP | LDAP |

FQDN o dirección IP del servidor | El nombre y dirección del servidor de destino para las consultas de directorio. | servidor | localhost | localhost, domainserver.acme.com, 127.0.0.1 |

Puerto de red del servidor | El puerto del servidor de destino para las consultas de directorio. | port | 389 | 389, 369, 10389 |

Nombre exclusivo del dominio | Nombre exclusivo del directorio de nivel superior que se utiliza durante la búsqueda de grupos de usuarios. | dominio | n/d | DC=test, DC=acme, DC=com |

Conexión de usuario dinámico | Permite determinar si la conexión de usuario dinámico está activada. Consulte la siguiente sección para obtener información detallada. | dynamicUserLogin | La casilla está vacía (desactivada). | La casilla está activada. |

Nombre principal de administrador | El nombre del usuario que tiene permiso de lectura de administrador al objeto del dominio especificado. El valor de este nombre depende del objeto User Id Attribute especificado en la tabla de configuración de asignaciones de esquemas. | adminPrincipal | n/d | AcmeAdmin |

Contraseña de administrador | La contraseña del nombre principal de administrador especificada en la tabla de configuración de la configuración de conexión. | adminPassword | n/d | AcmePassword |

Prueba de conectividad de Active Directory

En la sección Configuración de conexión de la página de configuración del servicio de directorio, el botón Verificar de Probar conexión permite probar la conexión al servidor de Active Directory en función de la configuración actual. Los siguientes campos de la sección Configuración de conexión de la configuración se utilizan para probar la conexión de Active Directory:

• Esquema de URI

• FQDN o dirección IP del servidor

• Puerto de red del servidor

• Nombre principal de administrador

• Contraseña de administrador

El botón Verificar permite iniciar el servicio TestConnection, que utiliza los siguientes parámetros:

Parámetro | Tipo base | Descripción |

|---|---|---|

userName | STRING | Nombre del usuario de Active Directory. |

password | STRING | Contraseña cifrada del usuario de Active Directory. |

protocol | STRING | Esquema utilizado (LDAP o LDAPS). |

server | STRING | Host o dirección IP de la instancia de Active Directory. |

port | INTEGER | Puerto de la instancia de Active Directory. |

Los resultados de la prueba de conexión se devuelven en result, que es una INFOTABLE, con la siguiente información:

• status: (booleano) permite indicar si hay una conexión correcta a Active Directory.

• message: (cadena) mensaje que proporciona información útil sobre el motivo por el que ha fallado la prueba.

Si la opción Conexión de usuario dinámico está activada, "Nombre principal del administrador" y Contraseña del administrador" no se utilizan y el botón Verificar está oculto. |