ThingWorx Navigate mit einer Windchill Cluster-Umgebung konfigurieren

Sie können ThingWorx Navigate mit einer Windchill Cluster-Umgebung verwenden. Verwenden Sie die URL des Lastenausgleichs, um ThingWorx Navigate mit Windchill zu verbinden. Welche URL zu verwenden ist, hängt von diesen Bedingungen ab:

• ThingWorx Navigate Konfiguration: Single Sign-On oder Windchill Authentifizierung

• Windchill Basiskonfiguration: HTTP- oder HTTPS-Protokoll

In diesem Thema können Sie Ihre Basiskenntnisse über die Cluster-Umgebung auffrischen und Beispiele für Konfigurationen mit ThingWorx Navigate ansehen.

|

|

Es gilt, einige Sicherheitsaspekte zu bedenken, wenn ein Windchill Cluster in einer ThingWorx Navigate Konfiguration verwendet wird. Überprüfen Sie die nachfolgenden Details, bevor Sie eine Cluster-Konfiguration in einer Produktionsumgebung verwenden.

|

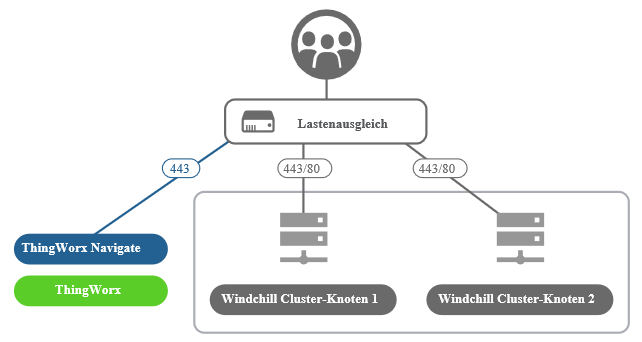

Darstellung der ThingWorx Navigate Konfiguration mit einem Windchill Cluster

Hintergrundinformationen zu Windchill Clusters

Die Hauptvorteile eines Cluster liegen in der verbesserten Leistung, Skalierbarkeit und Verlässlichkeit. Ein Cluster besteht aus diesen Komponenten:

• Zwei oder mehr Hosts auf Anwendungsebene, die mit einer einzelnen Datenbankinstanz verbunden sind und denen ein Lastenausgleichs-Router vorgeschaltet ist.

• Lastenausgleichs-Router: Erhält Anfragen von Clients, einschließlich Windchill Benutzern und ThingWorx Navigate Benutzern.Der Lastenausgleich verteilt die Anfragen über die Windchill Instanzen. Wenn ein Server abstürzt oder bei hohem Verkehrsaufkommen sind Benutzer weniger betroffen.

Im Rest des Netzwerks erscheint dieser Router als ein einzelner Windchill Server. Er besitzt einen eigenen Hostnamen und sollte immer ein HTTPS-Protokoll verwenden.

Weitere Informationen zu Clustern finden Sie im Kapitel "Windchill Cluster-Umgebung installieren und konfigurieren" im

Windchill Hilfe-Center.

In den folgenden Abschnitten finden Sie vier Beispiele zum Konfigurieren eines Windchill Clusters für jede der Authentifizierungskonfigurationen für ThingWorx Navigate. Wir empfehlen Single Sign-On für ThingWorx Navigate. Dies ist die sicherste Konfiguration. Die anderen Konfigurationen erfordern zusätzliche Überlegungen bezüglich Konfiguration und Sicherheit, um sicherzustellen, dass eine End-to-End-Lösung konfiguriert ist.

ThingWorx Navigate Single Sign-On mit einem Windchill Cluster konfiguriert mit HTTPS und OAuth (empfohlen)

Hierbei handelt es sich um das sicherste Setup. Ihre Konfigurationsdetails:

• ThingWorx Navigate Authentifizierungstyp: SSO

• Lastenausgleichsprotokoll: HTTPS

• Windchill Server: Es sind HTTPS und OAuth konfiguriert. SAML-Authentifizierung ist optional.

Da Windchill HTTPS ist, wird das SSL-Zertifikat beim Lastenausgleich nicht beendet.

Überprüfen Sie die URL des Lastenausgleichs an folgenden Orten in ThingWorx Composer:

Für ptc-windchill-integration-connector lautet die Basis-URL[https]://[LB-host]:[port]/[windchill-web-app]/oauth.

Für ptc-windchill-integration-connector-proxy:

• Basis-URL: [https]://[LB-host]

• Verbindungs-URL testen: [https]://[LB-host]:[port]/[windchill-web-app]/oauth/servlet/WindchillAuthGW/wt.httpgw.HTTPServer/echo

ThingWorx Navigate Single Sign-On mit einem Windchill Cluster konfiguriert mit HTTPS und OAuth

Ihre Konfigurationsdetails:

• ThingWorx Navigate Authentifizierungstyp: SSO

• Lastenausgleichsprotokoll: HTTPS

• Windchill Server: Es sind HTTP und OAuth konfiguriert. SAML-Authentifizierung ist optional.

Da Windchill HTTP ist, findet die Beendigung des SSL-Zertifikats beim Lastenausgleich statt.

Überprüfen Sie die URL des Lastenausgleichs in ThingWorx Composer.

Für ptc-windchill-integration-connector lautet die Basis-URL[https]://[LB-host]:[port]/[windchill-web-app]/oauth.

Für ptc-windchill-integration-connector-proxy:

• Basis-URL: [https]://[LB-host]

• Verbindungs-URL testen: [https]://[LB-host]:[port]/[windchill-web-app]/oauth/servlet/WindchillAuthGW/wt.httpgw.HTTPServer/echo

ThingWorx Navigate mit Windchill Authentifizierung mit einem Windchill Cluster konfiguriert mit HTTPS

| Durch die Verwendung von Zertifikaten in einer 2-Wege-SSL-Konfiguration werden Verschlüsselung und sichere Datenübertragung gewährleistet. Dies wird durch eine Validierung auf beiden Seiten erzwungen, wobei die Verbindung sowie die Kommunikation zwischen ThingWorx/ThingWorx Navigate und Windchill bestätigt wird. Da lediglich Windchill als Identitätsanbieter unterstützt wird, ist das Teilen von Anmeldeinformationen ausschließlich auf ThingWorx und Windchill begrenzt. |

Ihre Konfigurationsdetails:

• ThingWorx Navigate Authentifizierungstyp: Windchill Authentifizierung mit 2-Wege-SSL

• Lastenausgleichsprotokoll: HTTPS

• Lastenausgleichstyp: Schicht 4

• Windchill Server: Es sind HTTPS und 2-Wege-SSL konfiguriert.

Da Windchill HTTPS ist, wird das SSL-Zertifikat beim Lastenausgleich nicht beendet.

Überprüfen Sie die URL des Lastenausgleichs in ThingWorx Composer. Für ptc-windchill-connector und ptc-windchill-connector-proxy ist dies das richtige Format:

https://<loadbalancer_host>:port>/Windchill/sslClientAuth

| Nur ein Lastenausgleich auf OSI-Schicht 4 kann diese Konfiguration unterstützen. Wenn Sie einen Lastenausgleich auf OSI-Schicht 7 verwenden, müssen Sie die Windchill Authentifizierung mit der unten beschriebenen vertrauenswürdigen Host-Konfiguration verwenden. |

ThingWorx Navigate mit Windchill Authentifizierung mit einem Windchill Cluster konfiguriert mit HTTP

| Diese alternative Konfiguration wird nicht empfohlen und Sie sollten diese Konfiguration nur für Demozwecke oder als Konzeptnachweis verwenden. Die Konfiguration verbindet ThingWorx Navigate und Windchill ohne SSO oder SSL. Stattdessen wird die vertrauenswürdige Host-Eigenschaft konfiguriert. Durch Verwendung eines vertrauenswürdigen Hosts wird die Verbindung zwischen der ThingWorx Platform und Windchill geöffnet und sämtliche Kommunikation von der IP-Adresse des identifizierten vertrauenswürdigen Hosts erlaubt. Dadurch erhöht sich das Risiko eines "Man-in-the-Middle"-Angriffs. Über diese Verbindung werden sensible Informationen verfügbar gemacht. Auch wenn sich Ihr System möglicherweise hinter einer Firewall befindet, besteht ein Risiko von internen Angriffen und Fehlern in der Netzwerkkonfiguration. Wenn ein Angreifer eine dieser Netzwerkgrenzen durchdringt, hat er direkten Einblick in unverschlüsselte Informationen, die freigegeben werden. Dadurch erhöht sich das Risiko für das vorhandene Windchill Produkt und die ThingWorx Navigate Konfiguration. Sie müssen selbst bestimmen, ob Sie bereit sind, das Risiko einer solchen Konfiguration einzugehen. PTC empfiehlt diese Konfiguration nicht und übernimmt keine Verantwortung für Sicherheitsverstöße oder Angriffe auf Systeme, die mit einem vertrauenswürdigen Host konfiguriert wurden. |

Ihre Konfigurationsdetails:

• ThingWorx Navigate Authentifizierungstyp: Windchill Authentifizierung

• Lastenausgleichsprotokoll: HTTPS

• Windchill Server: HTTP und trustedHost-Eigenschaft sind konfiguriert. Anweisungen zum Konfigurieren dieser Eigenschaft finden Sie nachstehend.

Da Windchill HTTP ist, findet die Beendigung des SSL-Zertifikats beim Lastenausgleich statt.

Stellen Sie zusätzlich zu den unten aufgeführten Schritten sicher, dass Sie die erforderlichen Schritte im Abschnitt "Windchill Cluster-Konfiguration abschließen" anschließend an

ThingWorx Navigate einrichten: Windchill Authentifizierung durchführen.

Geben Sie im Tool ThingWorx Navigate Konfiguration diese URL im Feld für Windchill an:

https://<loadbalancer_host>:port>/Windchill/trustedAuth

Darüber hinaus müssen auf Windchill mehrere manuelle Schritte durchgeführt werden. Wir müssen die IP-Adressen des ThingWorx Servers und des Lastenausgleichs als vertrauenswürdige Hosts ermitteln. Auf diese Weise schützen wir die ThingWorx Navigate Verbindung zu Windchill, indem der Lastenausgleich verwendet wird.

Gleichzeitig wird die Sicherheit verbessert, indem verhindert wird, dass nicht vertrauenswürdige Client-Hosts das Windchill URL-Muster /trustedAuth/ über den Lastenausgleich erreichen.

Führen Sie folgende Schritte auf Windchill aus:

1. Halten Sie denWindchill Methodenserver an.

2. Navigieren Sie zur Datei WT_HOME/codebase/WEB-INF/web.xml, und öffnen Sie sie anschließend in einem Texteditor.

3. Suchen Sie nach den Abschnitten TrustedSSLAuthFilter und TrustedAuthFilter, und fügen Sie dann in beiden Abschnitten wie folgt den Parameter clientHostHeader hinzu. Beispiel:

<filter>

<description>Filter allowing a trusted SSL certificate to specify the remote user for the request</description>

<filter-name>TrustedSSLAuthFilter</filter-name>

<filter-class>wt.httpgw.filter.TrustedAuthFilter</filter-class>

<init-param>

<param-name>trustTrustedHosts</param-name>

<param-value>false</param-value>

</init-param>

<init-param>

<param-name>clientHostHeader</param-name>

<param-value>X-Forwarded-For</param-value>

</init-param>

</filter>

<filter>

<description>Filter allowing a trusted client to specify the remote user for the request</description>

<filter-name>TrustedAuthFilter</filter-name>

<filter-class>wt.httpgw.filter.TrustedAuthFilter</filter-class>

<init-param>

<param-name>clientHostHeader</param-name>

<param-value>X-Forwarded-For</param-value>

</init-param>

</filter>

4. Fügen Sie den Parameter TrustedHostFilter zur gleichen Datei hinzu. Beispiel:

<filter>

<description>Filter allowing a trusted client to specify the remote user for the request</description>

<filter-name>TrustedHostFilter</filter-name>

<filter-class>wt.servlet.TrustedHostFilter</filter-class>

</filter>

<filter-mapping>

<filter-name>TrustedHostFilter</filter-name>

<url-pattern>/trustedAuth/*</url-pattern>

</filter-mapping>

5. Speichern und schließen Sie die Datei web.xml.

6. Öffnen Sie jetzt die Windchill Shell in einem Eingabeaufforderungsfenster.

7. Wenn wt.auth.trustedHosts noch nicht hinzugefügt wurde, fügen Sie die Eigenschaft unten zu xconf.properties hinzu:

<Property name="wt.auth.trustedHosts" overridable="true"

targetFile="codebase/wt.properties"

value="<TWXHost_IP> <LBHost_IP>">

TWXHost ist der ThingWorx Hostname und LBHost ist der Lastenausgleich-Hostname.

8. Führen Sie xconfmanager -p aus.

9. Ist wt.auth.trustedHosts in der Datei wt.properties nicht festgelegt, legen Sie die Eigenschaft unter Verwendung des folgenden xconfmanager-Befehls fest. Oder fügen Sie sie direkt in wtproperties hinzu:

xconfmanager --set wt.auth.trustedHosts==<TWXHost_IP> <LBHost_IP> -t codebase/wt.properties -p

TWXHost ist der ThingWorx Hostname und LBHost ist der Lastenausgleich-Hostname.

10. Starten Sie denWindchill Methodenserver.

Windchill ist jetzt mit der Eigenschaft trustedHost konfiguriert.

| Weitere Hilfe zur Verwendung von xconfmanager finden Sie im Thema "xconfmanager-Dienstprogramm verwenden" im Windchill Hilfe-Center. |