Windows에 Experience Service 설치

Windows Server 2016용 Experience Service 설치 관리자는 그래픽 사용자 인터페이스를 사용하는 win32 실행 모드에서 실행할 수 있습니다.

Windows 운영 체제에 Experience Service를 설치하려면 다음 단계를 완료하십시오.

|

|

인증 방법으로 SSO을 사용할 계획인 경우 Single Sign-On(SSO) 준비 항목을 참조하여 설치를 계속하기 전에 모든 필수 조건을 완료했는지 확인하십시오.

|

1. PTC 소프트웨어 다운로드 페이지에서 다운로드한 .exe 파일을 두 번 클릭합니다. 예를 들어, es-9.2.0-b643.472-windows-installer.exe 파일입니다.

2. 언어 선택 창에서 원하는 언어를 선택하고 확인을 클릭합니다.

3. 설정 - Experience Service 창에서 다음을 클릭합니다.

4. 동의를 선택하고 다음을 클릭합니다.

5. 설치 디렉터리 창에서 기본 디렉터리를 수락하거나 다른 빈 디렉터리로 이동합니다. 다음을 클릭합니다.

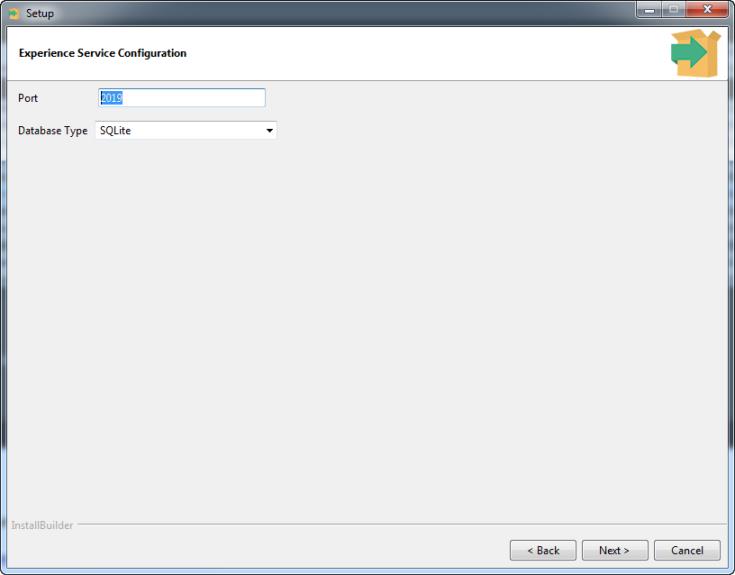

6. Experience Service 구성 창에서 포트를 입력하고 데이터베이스 유형을 선택합니다. 다음을 클릭합니다.

7. 데이터베이스 유형으로 SQLite를 선택한 경우 SQLite 데이터베이스 창이 표시됩니다. 데이터베이스 파일의 디렉터리 및 파일 이름을 모두 입력합니다.

|

|

이미 존재하는 파일은 선택할 수 없습니다.

|

데이터베이스 유형으로 PostgreSQL을 선택한 경우 데이터베이스 구성 창이 표시됩니다. 다음 PostgreSQL 연결 정보를 입력합니다.

◦ 데이터베이스 호스트 이름

◦ 데이터베이스 포트

◦ 데이터베이스 이름

◦ 데이터베이스 사용자 이름

◦ 데이터베이스 암호

◦ PostgreSQL 서버에 TLS 필요(PostgreSQL 서버에서 연결을 위해 TLS를 사용한다는 것을 나타냄)

|

|

ThingWorx 서버에서 사용하는 것과 동일한 PostgreSQL 인스턴스를 사용 중인 경우 Experience Service 에서 사용하는 데이터베이스 및 로그인/사용자 이름은 ThingWorx 서버에서 사용하는 데이터베이스 이름 및 로그인/사용자 이름과 달라야 합니다.

|

자세한 내용은 구성 매개 변수의 “데이터베이스” 단락을 참조하십시오.

앞으로를 클릭합니다.

8. TLS 구성 창에서 HTTPS(TLS) 사용 확인란을 선택하여 Experience Service가 보안 HTTPS 프로토콜을 사용하도록 구성합니다. 그렇지 않은 경우 HTTP(TLS 제외) 사용 확인란을 선택하여 비보안 HTTP 프로토콜을 사용합니다. 다음을 클릭합니다.

|

|

HTTP(TLS 제외) 사용을 선택한 경우 11 단계로 건너뜁니다.

|

9. HTTPS(TLS) 사용을 선택한 경우 인코딩된 키 및 인증서 유형에 대해 다음 중 하나를 선택합니다.

◦ PEM

◦ PCKS12(PFX)

다음을 클릭합니다.

10. 선택한 인코딩 키와 인증서 유형에 따라 다음 정보를 입력합니다.

|

PEM

|

PCKS12(PFX)

|

||||||

|---|---|---|---|---|---|---|---|

|

• PEM 개인 키 - 개인 키를 포함하는 파일에 대한 경로입니다

.

• 암호화됨 - 개인 키를 암호화하려면 이 확인란을 선택하고 암호를 입력합니다.

• PEM 공용 인증서- 공용 인증서가 포함된 파일의 경로입니다.

• PEM 중간 인증서 번들 - (선택 사항) 중간 CA에 대한 인증서가 포함된 인증서 번들의 경로입니다.

|

• PCKS12(PFX) 보관 파일 - 보관 파일의 경로입니다.

• 암호화됨 - 개인 키를 암호화하려면 이 확인란을 선택하고 암호를 입력합니다.

|

11. 데이터 저장소 창에 다음 정보를 입력하여 Experience Service 데이터 저장 위치를 구성합니다.

◦ 프로젝트 저장소 - 프로젝트 콘텐츠가 저장되는 디렉터리에 대한 경로입니다.

◦ 표현 저장소 - 표현 저장소 콘텐츠가 저장되는 디렉터리에 대한 경로입니다.

◦ 업그레이드 저장소 - 마이그레이터 "성공 파일"이 저장되는 디렉터리에 대한 경로입니다.

|

|

Experience Service가 클러스터에 배포될 경우 클러스터에서 실행 중인 모든 인스턴스가 데이터 저장소 디렉터리에 액세스할 수 있는지 확인합니다.

|

자세한 내용은 구성 매개 변수의 “콘텐츠 저장소” 단락을 참조하십시오.

12. 표준/고급 모델 대상 생성을 사용하려면 모델 대상 생성 창에서 서버측 모델 대상 생성 사용 확인란을 선택합니다. 자세한 내용은 대상 생성 항목을 참조하십시오. 이 시점에서 고급 모델 대상 생성을 사용하지 않으려는 경우 아래 필드에 정보를 입력하지 않고 설치를 계속할 수 있습니다.

선택적으로, 고급 모델 대상 생성을 사용하려면 서버측 모델 대상 생성 사용 확인란을 선택하여 해당 필드에 정보를 입력합니다.

|

필드

|

설명

|

|---|---|

|

기본 URL

|

모델 대상 서비스의 URL입니다. 이 필드는 자동으로 채워집니다. 값은 다음과 같습니다.

https://vws.vuforia.com

|

|

토큰 경로

|

OAuth2 인증을 위한 HTTP 요청 경로입니다. 이 필드는 자동으로 채워집니다. 값은 다음과 같습니다.

oauth2/token

|

|

AMTG 경로

|

고급 모델 대상 생성을 위한 HTTP 요청 경로입니다. 이 필드는 자동으로 채워집니다. 값은 다음과 같습니다.

modeltargets/advancedDatasets

|

|

액세스 키

|

이 필드의 값은 PTC 기술 지원으로부터 얻어야 합니다. 자세한 내용은 고급 모델 대상 생성을 활성화하기 위한 정보 요청 항목을 참조하십시오.

|

|

비밀 키

|

이 필드의 값은 PTC 기술 지원으로부터 얻어야 합니다. 자세한 내용은 고급 모델 대상 생성을 활성화하기 위한 정보 요청 항목을 참조하십시오.

|

다음을 클릭합니다.

14. 프로젝트 액세스 창이 나타납니다. 액세스가 공용으로 설정된 프로젝트를 Vuforia Studio 작성자가 게시하지 못하도록 하려면 공용 액세스로 프로젝트 게시 비활성화 확인란을 선택합니다.

15. 오프라인에서 볼 수 있도록 프로젝트 다운로드 창이 나타납니다. 오프라인에서 볼 수 있도록 다운로드 허용 설정이 활성화된 상태에서 Vuforia Studio 작성자가 프로젝트를 게시하지 못하도록 하려면 오프라인에서 볼 수 있도록 다운로드 가능한 프로젝트 게시 비활성화 확인란을 선택합니다.

16. 인증 창에서 다음 중 하나를 선택합니다.

◦ 기본 인증

◦ Single Sign-On(OpenID Connect)

|

|

기본 인증을 선택한 경우 17 단계를 건너뜁니다.

|

17. Single Sign-On(OpenID Connect)을 선택한 경우 다음 정보를 입력합니다.

|

필드

|

설명

|

||

|---|---|---|---|

|

Single Sign-On에 대한 OpenID 공급자 선택

|

공급자에 따라 다음 중 하나를 선택합니다.

• Entra ID

• OKTA

|

||

|

발급자 URL

|

이 값을 SSO 구성 매개 변수에 나와 있는 <as-base-url> 매개 변수로 설정합니다.

|

||

|

클라이언트 ID

|

이 값을 SSO 구성 매개 변수에 나와 있는 <es-client-id> 매개 변수로 설정합니다.

Experience Service에 대한 클라이언트 ID로 사용할 고유 값을 선택합니다. 예: studio-es.

|

||

|

클라이언트 암호

|

이 값을 SSO 구성 매개 변수에 나와 있는 <es-client-secret> 매개 변수로 설정합니다.

Experience Service 클라이언트를 구성할 때, PingFederate에서 클라이언트에 대한 암호를 생성할 수 있는 옵션을 제공합니다. 클라이언트에 대한 암호를 생성하기로 선택하는 경우, 다른 설치 및 구성 단계를 완료하는 데 필요하므로 생성된 값을 캡처해 두십시오. 또는, 자신만의 클라이언트 암호를 선택할 수도 있습니다. 이 경우, 선택한 암호가 강력한 암호이며 쉽게 추측할 수 없는 암호인지 확인하십시오.

|

||

|

리디렉션 URL

|

이 값을 SSO 구성 매개 변수에 나와 있는 <es-redirect-uri> 매개 변수로 설정합니다.

|

||

|

ES 범위

|

PingFederate를 OAuth 공급자로 사용하는 경우 SSO 구성 매개 변수에 식별된 <es-scope> 매개 변수와 동일하게 설정합니다. Entra ID를 OAuth 공급자로 사용하는 경우 api://<applicationId>/THINGWORX"로 설정합니다.

|

||

|

외부 범위

|

기본적으로 THINGWORX로 설정됩니다.

Entra ID를 OpenID 공급자로 사용하는 경우 다음 추가 범위를 추가해야 합니다.

“offline_access openid api://<applicationId>/THINGWORX”

|

||

|

ThingWorx 액세스

|

다음 중 하나를 선택합니다.

• 응용 프로그램 키 사용 - ThingWorx에서 응용 프로그램 키를 사용하려면 이 옵션을 선택합니다.

• 자격 증명 사용 - 사용자의 IdP의 계정을 사용하려면 이 옵션을 선택합니다.

자세한 내용은 ThingWorx 인증 항목을 참조하십시오.

|

||

|

사용자 이름

|

PingFederate를 OAuth 공급자로 사용하는 경우 OpenID Connect 정책에서 식별된 sub 속성 값과 동일하게 설정합니다. Entra ID를 OAuth 공급자로 사용하는 경우 OpenID Connect 정책에서 식별된 claims 속성과 동일하게 설정합니다.

|

||

|

시간 제한(분)

|

Experience Service가 OpenID Connect를 사용하여 인증될 때, 이를 인증한 사용자에 대해 세션이 작성됩니다. 이 속성은 시간이 경과되어 세션이 무효화되고 사용자가 다시 인증을 받아야 하는 경과된 시간(단위: 분)을 지정합니다.

|

||

|

클라이언트 ID(Studio 클라이언트)

|

Studio 클라이언트 ID의 이름을 입력합니다. 이 필드의 기본값은 PTC_Studio_Client_ID입니다. 그러나 다른 값으로 구성된 경우 여기에 입력해야 합니다.

|

18. ThingWorx 서버 창이 표시됩니다. 적합한 정보를 입력한 다음, 완료되면 다음을 클릭합니다.

|

필드 또는 설정

|

설명

|

|---|---|

|

ThingWorx 서버 URL

|

이는 필수 입력 필드입니다.

ThingWorx 서버 URL 필드에 ThingWorx의 인스턴스에 대한 URL을 입력합니다. 예: https://twx.example.com:8443/Thingworx

|

|

ThingWorx 서버의 공용 액세스 구성

|

공용 경험이 ThingWorx 데이터에 액세스하는 것을 허용하려면 확인란을 선택합니다.

ThingWorx의 공용 경험 및 공용 액세스 구성에 대한 자세한 내용은 ThingWorx 공용 액세스 구성 항목을 참조하십시오.

|

|

ThingWorx 서버의 관리자 자격 증명

|

• 기본 인증—ThingWorx 서버에서 관리 권한을 보유한 계정에 대한 사용자 이름 및 암호를 입력합니다. 이러한 자격 증명은 Experience Service에서 필요한 ThingWorx 서버에 대한 액세스 구성에 사용됩니다.

• Single Sign-On(OpenID Connect)—Postman을 사용하여 ThingWorx Administrator를 위한 OAuth 액세스 토큰 얻기에서 얻은 액세스 토큰을 제공합니다.

자세한 내용은 ThingWorx 그룹 멤버십에 대한 액세스 구성 및 ThingWorx 공용 액세스 구성 항목을 참조하십시오.

|

19. 설치 준비 창에서 다음을 클릭합니다.

설치 후 단계(Single Sign-On에만 해당)

Single Sign-On 인증을 위한 설치 후 단계에 대한 자세한 내용은 Single Sign-On 설치 후 단계 항목을 참조하십시오.

무인 모드

Windows에서 무인 모드로 설치 관리자를 실행하려면 다음 시작 명령을 사용하십시오.

start /W <name of installer file>.exe --mode unattended --optionfile install.options

옵션에 지정한 값은 입력된 값을 수동으로 확인하는 동일한 로직에 의해 확인됩니다. 설치 관리자가 무인 모드에서 실행되는 경우 지정할 수 있는 옵션에 관한 자세한 내용은 무인 모드 항목을 참조하십시오. 값을 입력하지 않으면 기본 값이 사용됩니다. 값을 입력하지 않으면 기본 값이 사용됩니다.