ThingWorx 驗證部署

在本節中,我們將審核可用於 ThingWorx 實行的驗證解決方案。

解決方案中包括現成驗證、透過公司 LDAP (輕量級目錄存取協定) 或 Active Directory 進行驗證,以及透過 SSO (單一登入) 組態進行驗證。

元件

• 目錄服務 - 維護公司的使用者清單及其驗證與授權認證。Microsoft 的 Active Directory、OpenLDAP 和 Apache Directory Server 是目錄服務的通用實行。

• 中央驗證服務器 (CAS) - 這是一款協力廠商工具,可跨聯合管理使用者的驗證,以允許使用者僅登入一次即可從多個應用程式存取資料。PTC 支援此角色的 PingFederate 組態。

PingFederate 是由 PTC 作為其 SSO 解決方案的一部份提供的協力廠商產品。PingFederate 會作為授權伺服器使用,以協助交換 SAML 宣告與 OAuth 存取權杖。

• 識別提供者 (IdP) - 可管理使用者識別資料及提供使用者資訊的協力廠商工具。IdP 可以是使用者管理系統或儲存使用者名稱、密碼及其他認證的 active directory。當驗證使用者時,CAS 會參考 IdP。

• 服務提供者 - 透過其請求受保護資訊的應用程式。這通常會是 ThingWorx 伺服器。

• 資源提供者 - 維護受保護資訊的所在應用程式。這可以是 ThingWorx 本身或其他應用程式,例如 Windchill。

參考

• 驗證器 - ThingWorx 內的驗證機制。

• 目錄服務驗證 - 將 ThingWorx 配置為透過目錄服務進行驗證。

• 單一登入驗證 - 將 ThingWorx 配置為使用 SAML 驗證與 OAuth 委派授權。

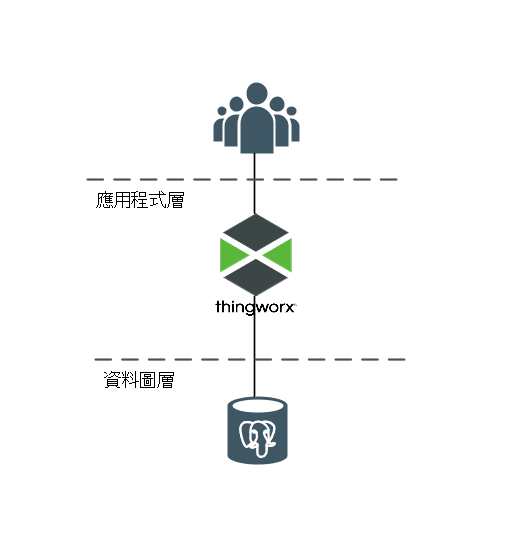

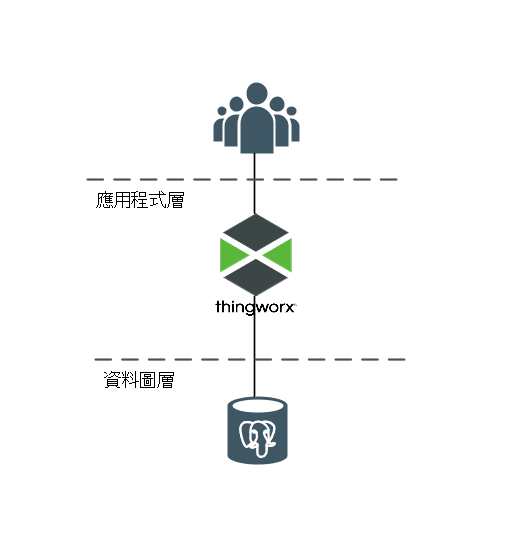

基本驗證架構

適用於 ThingWorx 的基本驗證使用由 Tomcat Servlet Container 實行的標準 HTTP 基本驗證方法。

從部署的角度來看,硬體或軟體元件沒有額外的需求。但是,這是支援的驗證中最不安全的一種形式。

元件清單 | 元件數 |

|---|---|

ThingWorx Foundation 伺服器 | 1 |

資料庫 | 1 |

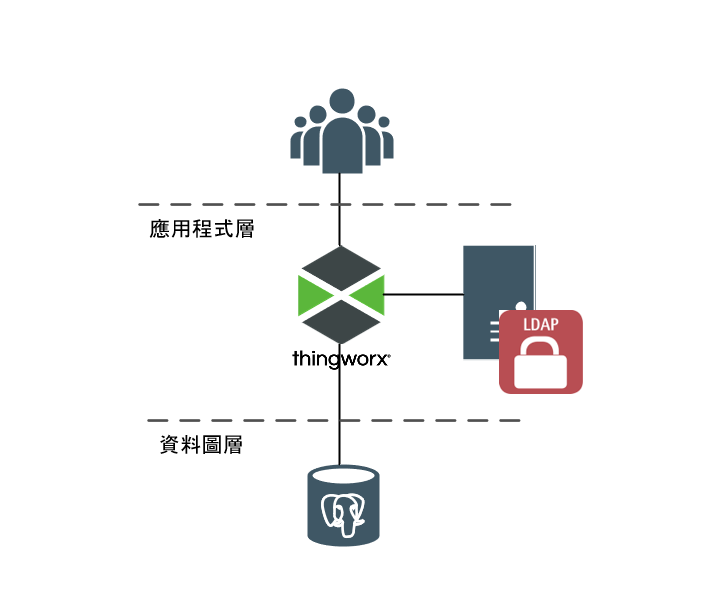

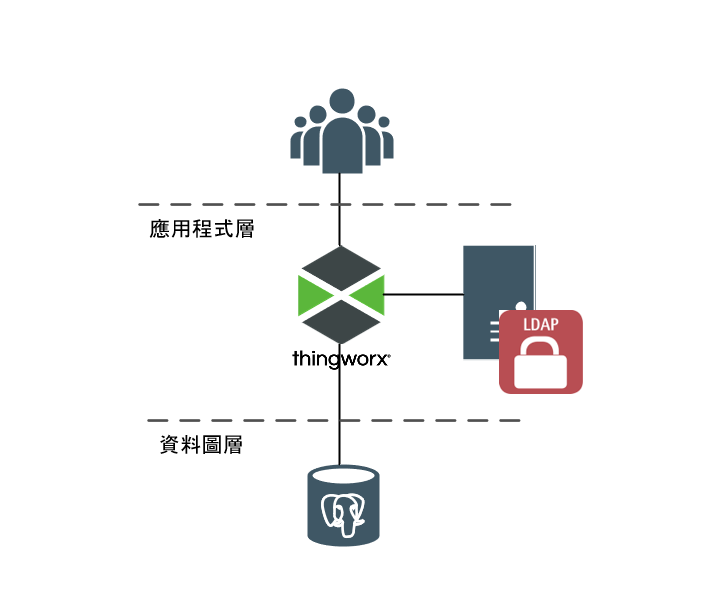

透過 LDAP 進行驗證的架構

另一個常見驗證部署是使用公司的公司 LDAP 伺服器作為驗證來源。

在此情況下,會將 ThingWorx 配置為針對授權與驗證任務連線至 LDAP 伺服器。

元件清單 | 元件數 |

|---|---|

ThingWorx Foundation 伺服器 | 1 |

資料庫 | 1 |

LDAP 伺服器 | 1 |

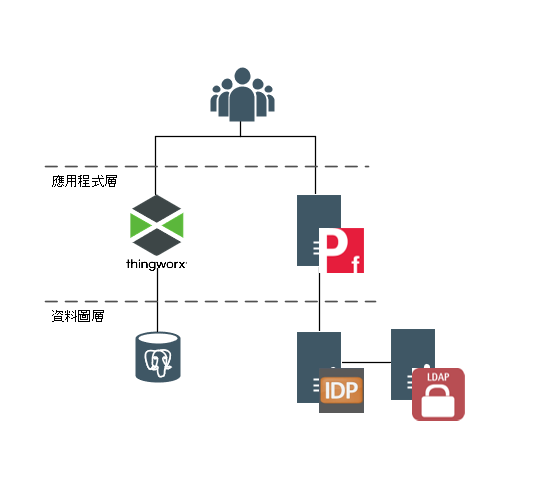

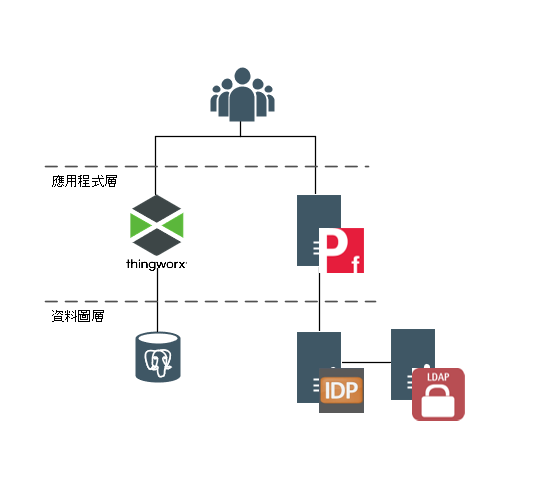

使用 PingFederate 進行 SSO 驗證的架構

ThingWorx 9.0 提供與 PingFederate 的整合,然後可將其配置為跨多個軟體系統提供單一登入驗證配置。

下圖描述高可用性組態中的 PingFederate 系統:

元件清單 | 元件數 |

|---|---|

ThingWorx Foundation 伺服器 | 1 |

ThingWorx 資料庫 | 1 |

PingFederate 伺服器 | 1 |

識別提供者服務 (IdP) | 1 |

目錄伺服器 (LDAP) | 1 |