응용 프로그램 레이어 암호화 및 서명의 SSL 인증서 구성

SSL 인증서는 다음과 같은 목적으로 ThingWorx 및 PingFederate 등의 응용 프로그램에 대해 구성됩니다.

• SAML 서명 및 서명 확인 - 신뢰를 설정하고 요청의 원래 출처를 확인합니다.

• XML 암호화 및 암호 해독 - SAML 응답의 보안 통신을 제공합니다.

SAML 서명 및 서명 확인

서명은 개인 키로 수행되고 서명 확인은 공용 키로 수행됩니다.

서명 및 서명 확인 프로세스는 다음을 수행합니다.

◦ 서비스 공급자에서 CAS로의 모든 통신은 서비스 공급자 개인 인증서로 서명됩니다. CAS에서 서명 확인은 서비스 공급자 공용 인증서로 수행됩니다. 또한 통신은 CAS 개인 인증서로 CAS에서 그리고 ID 공급자(IdP)에서 다시 서명되며, 서명 확인은 CAS 공용 인증서로 수행됩니다.

◦ IdP에서 CAS로의 모든 통신은 IdP 개인 인증서로 서명됩니다. CAS에서 서명 확인은 IdP 공용 인증서로 수행됩니다. 또한 통신은 CAS 개인 인증서로 CAS에서 그리고 서비스 공급자에서 다시 서명되며, 서명 확인은 CAS 공용 인증서로 수행됩니다.

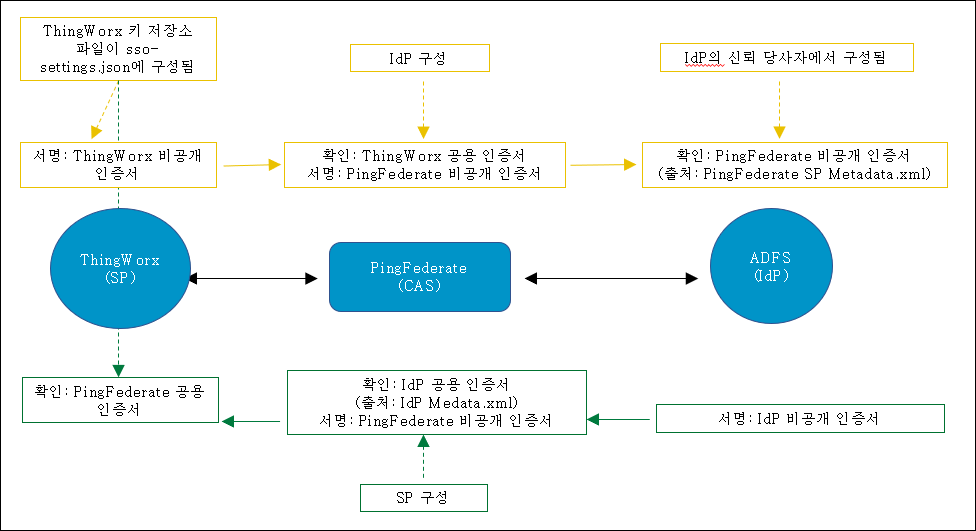

다음 그림에서는 다양한 응용 프로그램 간의 서명 및 서명 확인 프로세스를 보여줍니다.

이 그림에서:

◦ ThingWorx는 서비스 공급자이고 PingFederate는 CAS입니다.

◦ ThingWorx 개인 인증서 및 PingFederate 공용 인증서는 ThingWorx SSO 구성에서 참조하는 키 저장소 파일에 구성되어 있습니다.

◦ ThingWorx 공용 인증서 및 PingFederate 개인 인증서는 PingFederate 서버의 IdP 구성 섹션에 구성되어 있습니다.

◦ IdP 공용 인증서 및 PingFederate 개인 인증서는 PingFederate 서버의 서비스 공급자 구성 섹션에 구성되어 있습니다. IdP 공용 인증서는 IdP Metadata.xml 파일에 포함되어 있습니다.

◦ PingFederate 공용 인증서는 IdP의 신뢰 당사자 구성에 구성되어 있습니다. 이 인증서는 PingFederate 서버에서 내보낸 서비스 공급자의 Metadata.xml 파일에 포함되어 있습니다.

XML 암호화 및 암호 해독

SAML 응답에는 어설션이 포함되어 IdP에서 CAS로, CAS에서 서비스 공급자로 전달되며 암호화 및 암호 해독됩니다. 서명 및 암호화에 동일한 인증서가 사용됩니다.

IdP에서 CAS로의 모든 통신은 CAS에서 CAS 공용 인증서로 암호화되며, 통신은 CAS 개인 인증서로 암호 해독됩니다. 또한 통신은 CAS에서 서비스 공급자 공용 인증서로 다시 암호화됩니다. 서비스 공급자에서 통신은 서비스 공급자 개인 인증서로 암호 해독됩니다.

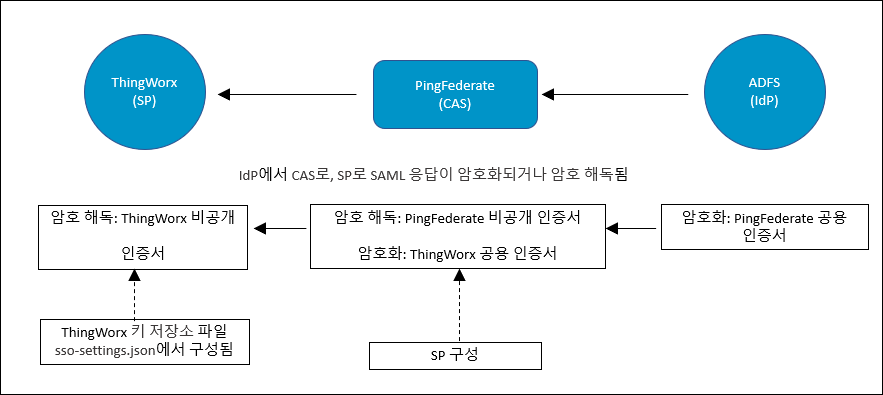

다음 그림에서는 XML 암호화 및 암호 해독을 보여줍니다.

이 그림에서:

◦ ThingWorx는 서비스 공급자이고 PingFederate는 CAS입니다.

◦ ThingWorx 개인 인증서는 sso-settings.json 파일에서 참조되는 ThingWorx 서버의 키 저장소 파일에 구성되어 있습니다.

◦ ThingWorx 공용 인증서 및 PingFederate 개인 인증서는 PingFederate 서버의 서비스 공급자 구성 섹션에 구성되어 있습니다.