Configuration du certificat SSL pour le chiffrement et la signature de la couche d'application

Configurez les certificats SSL pour des applications comme ThingWorx et PingFederate aux fins suivantes :

• Signature SAML et vérification de signature : établit l'approbation et vérifie la source d'origine de la demande.

• Chiffrement et déchiffrement XML : fournit une communication sécurisée de la réponse SAML.

Signature SAML et vérification de signature

La signature est effectuée par une clé privée et la vérification de la signature par une clé publique.

Dans le processus de signature et de vérification de signature :

◦ Toute communication entre le fournisseur de services et le CAS est signée par le certificat privé du fournisseur de services. Sur le CAS, la vérification de la signature est effectuée par le certificat public du fournisseur de services. En outre, la communication est à nouveau signée sur le CAS par le certificat privé du CAS et, sur le fournisseur d'identité (IdP), la signature est vérifiée par le certificat public du CAS.

◦ Toute communication entre l'IdP et le CAS est signée par le certificat privé de l'IdP. Sur le CAS, la vérification de la signature est effectuée par le certificat public de l'IdP. En outre, la communication est à nouveau signée sur le CAS par le certificat privé du CAS et, sur le fournisseur de services, la signature est vérifiée par le certificat public du CAS.

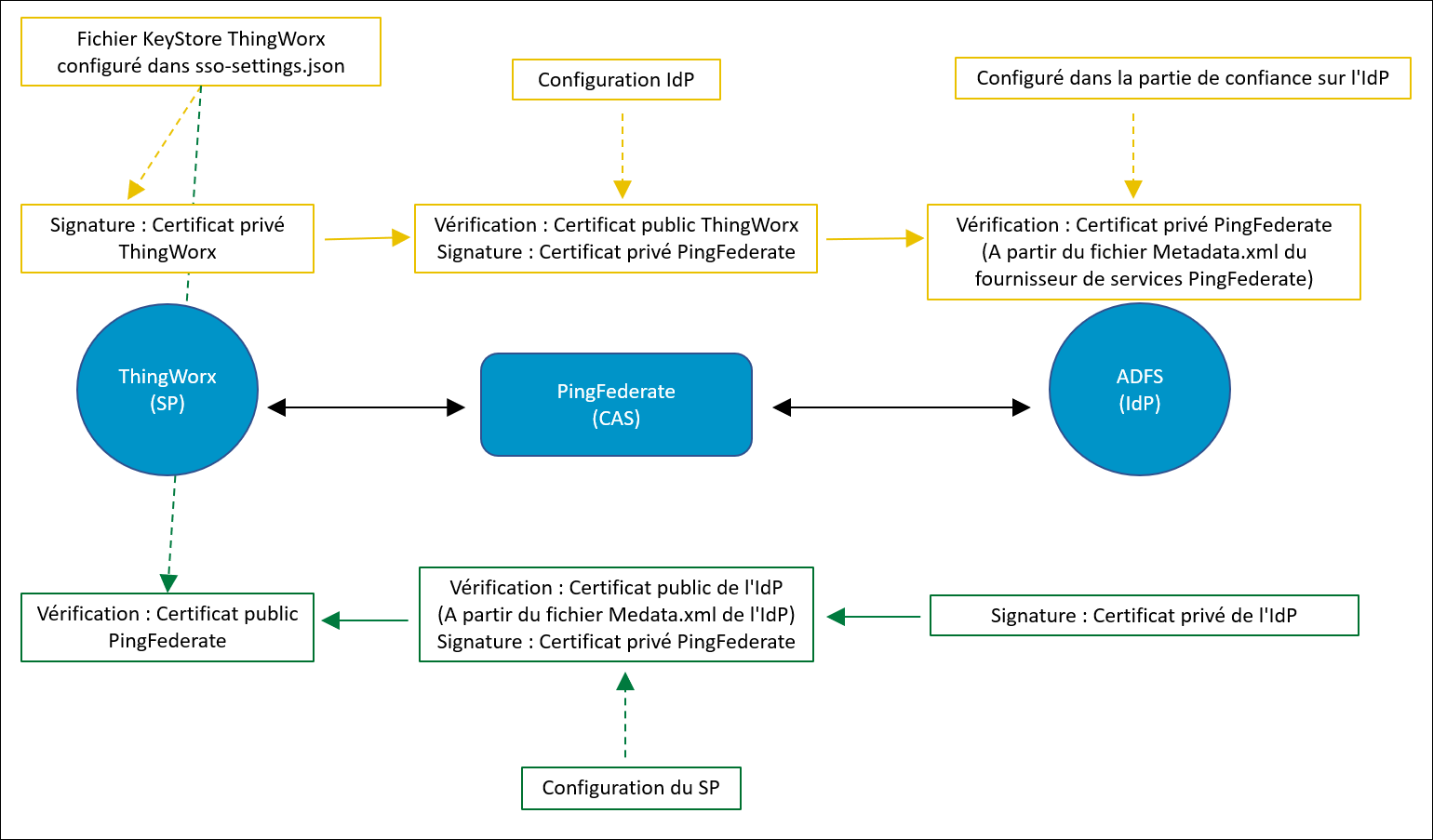

La figure suivante illustre le processus de signature et de vérification de signature entre différentes applications.

Dans la figure :

◦ ThingWorx est le fournisseur de services, PingFederate le CAS.

◦ Le certificat privé ThingWorx et le certificat public PingFederate sont configurés dans le fichier KeyStore référencé par la configuration SSO ThingWorx.

◦ Le certificat public ThingWorx et le certificat privé PingFederate sont configurés dans la section de configuration IdP sur le serveur PingFederate.

◦ Le certificat public de l'IdP et le certificat privé PingFederate sont configurés dans la section de configuration du fournisseur de services sur le serveur PingFederate. Le certificat public de l'IdP est inclus dans le fichier Metadata.xml de l'IdP.

◦ Le certificat public PingFederate est configuré dans la configuration de la partie de confiance sur l'IdP. Ce certificat est inclus dans le fichier Metadata.xml du fournisseur de services, qui est exporté à partir du serveur PingFederate.

Chiffrement et déchiffrement XML

Les réponses SAML, qui contiennent également l'assertion, entre l'IdP et le CAS et le CAS et le fournisseur de services sont chiffrées et déchiffrées. Les mêmes certificats sont utilisés pour la signature et le chiffrement.

Toute communication entre l'IdP et le CAS est chiffrée par le certificat public du CAS. Sur le CAS, la communication est déchiffrée par le certificat privé du CAS. En outre, la communication est à nouveau chiffrée sur le CAS par le certificat public du fournisseur de services. Sur le fournisseur de services, la communication est déchiffrée par le certificat privé du fournisseur de services.

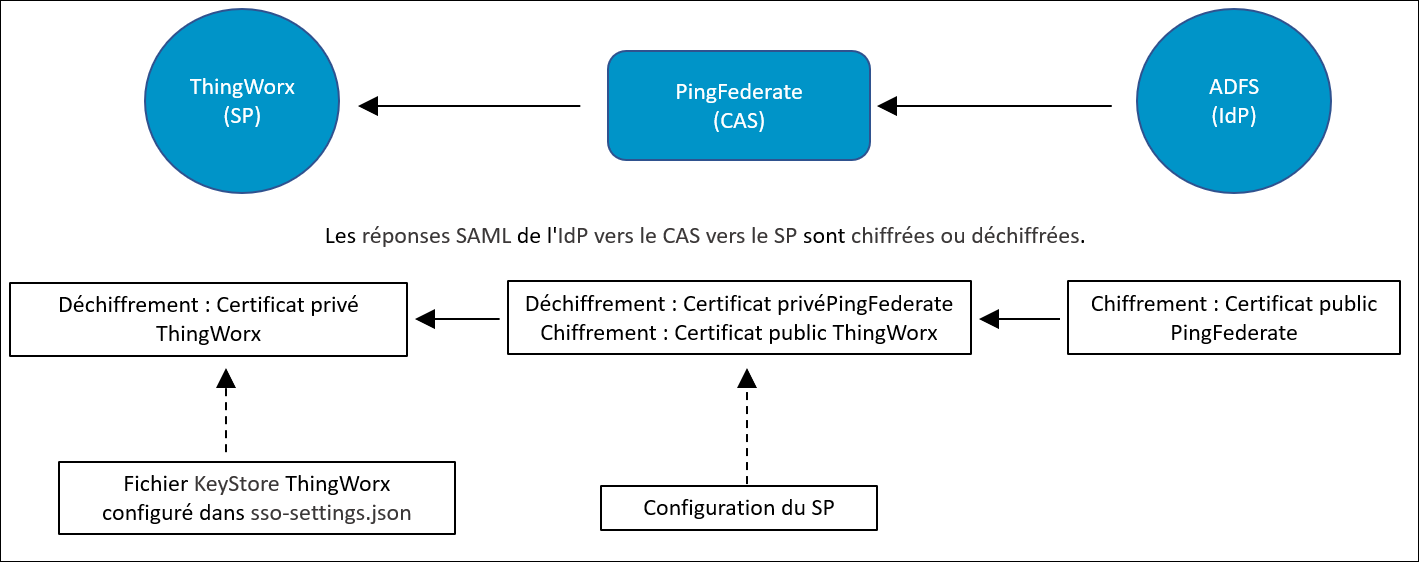

La figure suivante illustre le chiffrement et le déchiffrement XML.

Dans la figure :

◦ ThingWorx est le fournisseur de services, PingFederate le CAS.

◦ Le certificat privé ThingWorx est configuré dans un fichier KeyStore sur le serveur ThingWorx qui est référencé dans le fichier sso-settings.json.

◦ Le certificat public ThingWorx et le certificat privé PingFederate sont configurés dans la section de configuration du fournisseur de services sur le serveur PingFederate.