Résultats de l'analyse

L'onglet Résultats (Results) vous permet d'afficher et de gérer les résultats du calcul de la ligne de fuite et du jeu d'isolation.

1. Dans la liste Source (Source), sélectionnez une source. Vous pouvez uniquement sélectionner des sources pour lesquelles le calcul du jeu d'isolation et de la ligne de fuite a été effectué.

2. Sous Réseau cible (Target Net), vous pouvez visualiser toutes les cibles pour lesquelles la distance par rapport à la source sélectionnée est définie sur une valeur supérieure à 0. Toutes les cibles affichent des icônes pour la ligne de fuite et le jeu d'isolation. Les icônes indiquent le type de violation existant au sein de la paire source-cible :

◦  : violation majeure. La distance de la trajectoire est inférieure à la distance de sécurité ou à la ligne de fuite.

: violation majeure. La distance de la trajectoire est inférieure à la distance de sécurité ou à la ligne de fuite.

: violation majeure. La distance de la trajectoire est inférieure à la distance de sécurité ou à la ligne de fuite.

: violation majeure. La distance de la trajectoire est inférieure à la distance de sécurité ou à la ligne de fuite.◦  : violation mineure. La distance de la trajectoire est inférieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.

: violation mineure. La distance de la trajectoire est inférieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.

: violation mineure. La distance de la trajectoire est inférieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.

: violation mineure. La distance de la trajectoire est inférieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.◦  : aucune violation. La distance de la trajectoire est supérieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.

: aucune violation. La distance de la trajectoire est supérieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.

: aucune violation. La distance de la trajectoire est supérieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.

: aucune violation. La distance de la trajectoire est supérieure à la somme de la distance de sécurité et de la tolérance de violation, ou à la somme de la ligne de fuite et de la tolérance de violation.◦  : aucun calcul n'a été effectué pour la source et la cible respectives. Cette icône est visible si un calcul est effectué sur une source unique à l'aide de l'onglet Analyse (Analysis).

: aucun calcul n'a été effectué pour la source et la cible respectives. Cette icône est visible si un calcul est effectué sur une source unique à l'aide de l'onglet Analyse (Analysis).

: aucun calcul n'a été effectué pour la source et la cible respectives. Cette icône est visible si un calcul est effectué sur une source unique à l'aide de l'onglet Analyse (Analysis).

: aucun calcul n'a été effectué pour la source et la cible respectives. Cette icône est visible si un calcul est effectué sur une source unique à l'aide de l'onglet Analyse (Analysis).◦  : aucune violation, mais la trajectoire la plus courte est disponible. Il n'existe aucune trajectoire dans la somme de la distance et de la tolérance de violation spécifiées, mais la trajectoire la plus courte entre la paire de réseaux est disponible en raison de la valeur définie dans la zone Distance de recherche maximale pour chemin le plus court (Maximum Search Distance for Shortest Path).

: aucune violation, mais la trajectoire la plus courte est disponible. Il n'existe aucune trajectoire dans la somme de la distance et de la tolérance de violation spécifiées, mais la trajectoire la plus courte entre la paire de réseaux est disponible en raison de la valeur définie dans la zone Distance de recherche maximale pour chemin le plus court (Maximum Search Distance for Shortest Path).

: aucune violation, mais la trajectoire la plus courte est disponible. Il n'existe aucune trajectoire dans la somme de la distance et de la tolérance de violation spécifiées, mais la trajectoire la plus courte entre la paire de réseaux est disponible en raison de la valeur définie dans la zone Distance de recherche maximale pour chemin le plus court (Maximum Search Distance for Shortest Path).

: aucune violation, mais la trajectoire la plus courte est disponible. Il n'existe aucune trajectoire dans la somme de la distance et de la tolérance de violation spécifiées, mais la trajectoire la plus courte entre la paire de réseaux est disponible en raison de la valeur définie dans la zone Distance de recherche maximale pour chemin le plus court (Maximum Search Distance for Shortest Path).3. Cliquez sur une trajectoire dans la liste Réseau cible (Target Net) pour visualiser les détails des trajectoires entre la source et la cible répertoriées dans les colonnes Jeu d'isolation (Clearance) et Ligne de fuite (Creepage). Toutes les trajectoires de la paire source-cible correspondante sont affichées dans la liste des trajectoires, classées par ordre croissant. Vous pouvez analyser les trajectoires comme suit :

◦ Cliquez sur Toutes les trajectoires (All Paths) sous les colonnes Jeu d'isolation (Clearance) et Ligne de fuite (Creepage) pour visualiser l'ensemble des trajectoires simultanément. Toutes les distances de trajectoire sont arrondies à deux décimales dans la liste des résultats.

◦ Cliquez sur une trajectoire sous les colonnes Jeu d'isolation (Clearance) et Ligne de fuite (Creepage) pour la consulter dans la fenêtre graphique. Sous Informations de chemin (Path Info), vous pouvez visualiser la valeur exacte du chemin sélectionné.

Informations de trajectoire

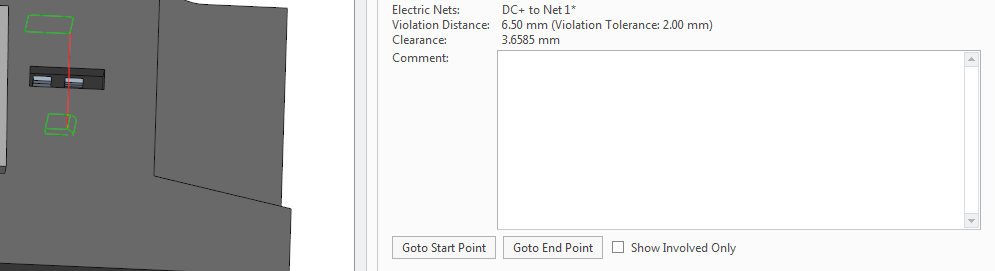

Sous Informations de chemin (Path Info), vous pouvez consulter les informations générales relatives à la trajectoire sélectionnée, notamment les informations ci-après :

• Les réseaux source et cible, ainsi que les réseaux intermédiaires empruntés en tant que raccourcis par la trajectoire.

• La distance de violation applicable à la trajectoire. La distance d'isolement s'affiche pour la ligne de fuite.

• La longueur exacte de la trajectoire. La ligne de fuite affiche également la valeur CTI de l'isolateur qu'elle traverse.

• Des commentaires supplémentaires.

L'image ci-après présente les informations relatives à une trajectoire, ainsi que les détails d'identification ou de documentation de cette trajectoire.

Pour corriger une trajectoire

Vous pouvez effectuer les opérations suivantes pour documenter ou identifier la trajectoire :

• Cliquez avec le bouton droit sur une trajectoire et sélectionnez Enlever (Remove) pour supprimer définitivement la trajectoire.

• Cliquez avec le bouton droit sur une trajectoire, sélectionnez Définir l'étiquette (Set Tag), puis sélectionnez l'une des étiquettes répertoriées dans la table ci-après. La définition d'une étiquette facilite l'identification des trajectoires qui sont vérifiées et la fourniture d'informations concernant l'état de l'analyse actuelle.

Etiquette | Description |

|---|---|

OK (OK) OK (OK) | La trajectoire ne présente aucune violation. |

Violation (Violation) Violation (Violation) | La trajectoire génère une violation et vous devez réexaminer l'assemblage. |

Inconnu (Unknown) Inconnu (Unknown) | La trajectoire est incertaine. |

• Lorsque vous étiquetez une trajectoire, l'icône correspondante s'affiche en regard. L'attribution manuelle d'une étiquette  OK (OK) à une trajectoire peut modifier l'indicateur de violation de la paire de réseaux correspondante dans la liste de cibles. Si l'étiquette

OK (OK) à une trajectoire peut modifier l'indicateur de violation de la paire de réseaux correspondante dans la liste de cibles. Si l'étiquette  OK (OK) est attribuée manuellement à toutes les trajectoires d'une colonne, l'icône d'absence de violation

OK (OK) est attribuée manuellement à toutes les trajectoires d'une colonne, l'icône d'absence de violation  s'affiche pour la paire de réseaux. Le point orange indique que l'absence de violation est signalée du fait que les trajectoires présentant une violation ont fait l'objet de remplacements manuels.

s'affiche pour la paire de réseaux. Le point orange indique que l'absence de violation est signalée du fait que les trajectoires présentant une violation ont fait l'objet de remplacements manuels.

OK (OK) à une trajectoire peut modifier l'indicateur de violation de la paire de réseaux correspondante dans la liste de cibles. Si l'étiquette

OK (OK) à une trajectoire peut modifier l'indicateur de violation de la paire de réseaux correspondante dans la liste de cibles. Si l'étiquette  OK (OK) est attribuée manuellement à toutes les trajectoires d'une colonne, l'icône d'absence de violation

OK (OK) est attribuée manuellement à toutes les trajectoires d'une colonne, l'icône d'absence de violation  s'affiche pour la paire de réseaux. Le point orange indique que l'absence de violation est signalée du fait que les trajectoires présentant une violation ont fait l'objet de remplacements manuels.

s'affiche pour la paire de réseaux. Le point orange indique que l'absence de violation est signalée du fait que les trajectoires présentant une violation ont fait l'objet de remplacements manuels.• Vous pouvez ajouter un commentaire pour une trajectoire dans la zone Commentaire (Comment) sous Informations de trajectoire (Path Info). Un point orange  apparaît en regard des trajectoires comportant un commentaire. La zone Commentaire (Comment) peut être modifiée et vous pouvez mettre à jour le commentaire.

apparaît en regard des trajectoires comportant un commentaire. La zone Commentaire (Comment) peut être modifiée et vous pouvez mettre à jour le commentaire.

apparaît en regard des trajectoires comportant un commentaire. La zone Commentaire (Comment) peut être modifiée et vous pouvez mettre à jour le commentaire.

apparaît en regard des trajectoires comportant un commentaire. La zone Commentaire (Comment) peut être modifiée et vous pouvez mettre à jour le commentaire.• Cliquez sur une trajectoire pour la visualiser dans la fenêtre graphique. Si la trajectoire n'est pas couverte par plusieurs composants, il peut être difficile d'identifier sa position précise. Pour effectuer un zoom sur le début et la fin de la trajectoire, utilisez les options suivantes :

◦ Cliquez sur Zoom sur le point de départ (Zoom to Start Point) pour effectuer un zoom sur le début de la trajectoire sélectionnée.

◦ Cliquez sur Zoom sur le point d'extrémité (Zoom to End Point) pour effectuer un zoom sur la fin de la trajectoire sélectionnée.

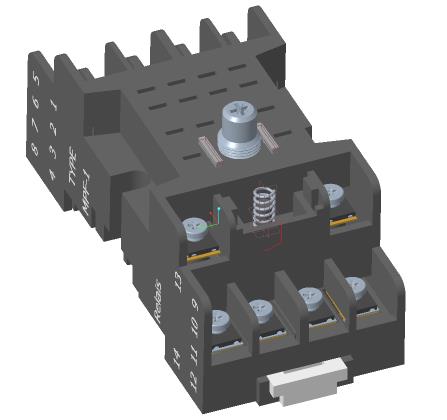

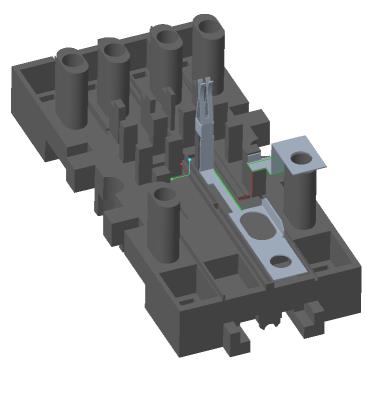

• Pour cacher automatiquement les composants qui ne sont pas inclus dans la trajectoire sélectionnée, cochez la case Afficher uniquement les éléments impliqués (Show Involved Only). Seuls les composants sélectionnés de la source et de la cible et tous les isolateurs touchés par la trajectoire seront alors visibles. Considérez l'exemple suivant.

Case Afficher uniquement les éléments impliqués (Show Involved Only) décochée | Case Afficher uniquement les éléments impliqués (Show Involved Only) cochée |

|  |

Mise en surbrillance de la source et de la cible

Si vous sélectionnez cette option, les surfaces incluses du réseau source et cible correspondant au chemin d'accès actuel sont mises en surbrillance.

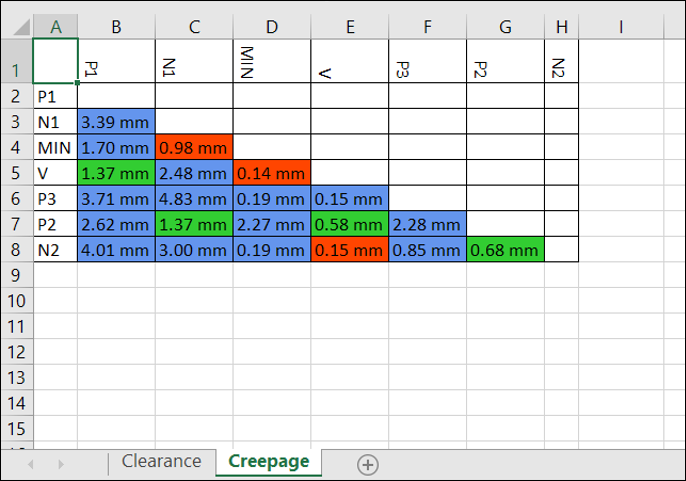

Exportation d'une matrice de violation

Cliquez sur  pour exporter la matrice de violation sous la forme d'un fichier .xlsx. La matrice de violation présente les types de violations et la distance la plus courte de toutes les paires de réseaux dans le modèle.

pour exporter la matrice de violation sous la forme d'un fichier .xlsx. La matrice de violation présente les types de violations et la distance la plus courte de toutes les paires de réseaux dans le modèle.

pour exporter la matrice de violation sous la forme d'un fichier .xlsx. La matrice de violation présente les types de violations et la distance la plus courte de toutes les paires de réseaux dans le modèle.

pour exporter la matrice de violation sous la forme d'un fichier .xlsx. La matrice de violation présente les types de violations et la distance la plus courte de toutes les paires de réseaux dans le modèle.L'image ci-après illustre la matrice de violation pour toutes les paires de réseaux d'un assemblage :

Dans la matrice de violation, les cellules présentent un codage couleur indiquant la gravité de la violation, comme suit :

•  : violation majeure.

: violation majeure.

: violation majeure.

: violation majeure.•  : violation mineure.

: violation mineure.

: violation mineure.

: violation mineure.•  : aucune violation.

: aucune violation.

: aucune violation.

: aucune violation.•  : aucune violation, mais la trajectoire la plus courte est disponible.

: aucune violation, mais la trajectoire la plus courte est disponible.

: aucune violation, mais la trajectoire la plus courte est disponible.

: aucune violation, mais la trajectoire la plus courte est disponible.Pour ouvrir le fichier .xlsx de matrice de violation, vous devez disposer d'une application telle que Microsoft Excel. |